Trenutno postoji veliki broj posebnih formata podataka koji se koriste za snimanje informacija na CD. To uključuje ne samo format za audio podatke (CD Digital Audio - CD-DA) i format koji se koristi za pohranjivanje proizvoljnih informacija u obliku općenito prihvaćenom za moderne računalne sisteme (DATA CD), već i posebne formate koji vam omogućavaju da kreirate fotografije kolekcije (Kodak CD, CD -G), pohranjuju video informacije u obliku za reprodukciju (CD-I), pohranjuju specifične tekstualne informacije zajedno sa audio podacima (CD-TEXT) i druge. Preteča svih ovih formata je običan audio CD. Razvoj drugih formata bio je povezan isključivo sa ogromnim skokom u tehnologiji koji se dogodio ubrzo nakon uvođenja audio CD-a u masovnu proizvodnju. Philips, kao razvijač osnovnog standarda za snimanje audio CD-a, bio je prisiljen prepoznati potrebu za razvojem fundamentalno novog pristupa problemu pisanja strukturiranih podataka na CD. Štaviše, zbog postojanja na svjetskom tržištu većeg broja hardverskih platformi koje rade na značajno različitim operativnim sistemima, pokušano je da se ujednači format za snimanje podataka na CD. Tako su nastali vrlo egzotični formati snimanja, u nekim slučajevima neophodni za pisanje igara i multimedije zasnovanih na igraćim konzolama (Amiga CD32, Atari Jaguar, Sony Playstation), u drugim - za proširenje mogućnosti multimedijalnog pristupa u kompjuterskim i potrošačkim tehnologijama u principu. (Video-CD , CD-I, CD-XA, CD-TEXT, CD-G). Treba napomenuti jedan važan detalj - svi ovi formati su adaptacija osnovnog formata za snimanje audio CD-a.

Tako se u rekordno kratkom vremenskom periodu na tržištu pojavio ogroman broj CD-ova koji nose različite informacije, kako po sadržaju, tako i po stvarnoj cijeni. Istovremeno se pojavio i problem nelegalne distribucije ovakvih podataka.

U 15 godina razvoja medijske i kompjuterske industrije bilo je pokušaja zaštite ove vrste intelektualnog vlasništva, i to vrlo uspješno. Međutim, jednostavno nema smisla govoriti o metodama koje su se u to vrijeme koristile za implementaciju zaštite kao o metodama za koje se pretpostavlja da se mogu koristiti i van tvornice. Zaštita diskova tih godina bazirala se isključivo na manipulacijama sa premazivanjem diskova, što je u tvornici u osnovi bilo nemoguće učiniti bez pres-mašine za umnožavanje diskova.

Ali sada se situacija promijenila. Ne tako davno, na tržištu su se pojavili uređaji za snimanje diskova koji vam omogućavaju da izvršite prilično složene manipulacije kako s podacima tako i s fizikom procesa snimanja. I, što je najvažnije, ovi uređaji su postali prilično pristupačni i ne zahtijevaju posebnu opremu.

Razmotrite metode za zaštitu informacija na CD-u:

Metoda 1 Zaštita informacija kršenjem neke kontrolne signalizacije koja se upisuje na disk sinhrono s podacima.

Metoda 2 Zaštita informacija upisivanjem na prethodno pripremljen medij, čija površina sadrži niz nepopravljivih nedostataka koji ne ometaju čitanje, ali suštinski ometaju ponovno upisivanje diska.

Metoda 3 Zaštita informacija zasnovana na promeni sistema datoteka koji se koristi za snimanje. Treba reći da, unatoč činjenici da je ovaj način zaštite nešto manje univerzalan, također vam omogućava da efikasno zaštitite podatke od mogućnosti ilegalnog kopiranja cijelog diska, jer. moguća je hibridna implementacija metoda 1-3.

Pogledajmo detaljnije svaku od ovih metoda.

Metoda 1

Kada su apsolutno sve vrste podataka snimljene na CD-u, određeni broj kontrolnih digitalnih signala se generiše i snima sinhrono sa blokovima podataka. U velikoj većini slučajeva, takav zapis se vrši hardverski i znači da uređaj, koristeći interni generator, generiše kontrolne sekvence bez direktnog učešća programa za kopiranje i postavlja ih na kraj svakog bloka podataka. Takve sekvence se nazivaju podkanali. Postoji samo osam podkanala i uobičajeno je da se numerišu malim engleskim slovima P, Q, R, S, T, U, V, W.

CD-ovi snimljeni u CD-DA standardu koriste samo dva podkanala - P-podkanal, koji je u suštini stroboskop prilikom prijenosa podataka od pokretača do uređaja, i Q-podkanal, koji snima informacije o vremenskom kodu, statusu uređaja, kodovi za ispravljač hardverskih grešaka koji radi prema Solomon-Reed shemi i neke druge. Za dalju upotrebu rezervisano je još 6 podkanala - R-W, koji su snimljeni na CD-u, ali se zapravo ne koriste. Tokom razvoja CD-DA formata u druge formate, učinjeno je samo nekoliko uspješnih pokušaja korištenja R-W podkanala. Na primjer, u R podkanalu, kada se disk snima u formatima CD-G i CD-TEXT, za svaku numeru se snimaju neke korisničke informacije o autorskim pravima i autorstvu. U rijetkim slučajevima, informacije iz R-W podkanala koriste programi za testiranje za procjenu performansi određenog čitača/pisača diska. U praksi, danas običan CD koji sadrži informacije proizvoljnog tipa nosi 75% neiskorištenih podkanala.

Ova situacija vam omogućava da zaštitite CD na poseban način. U procesu snimanja podkanala formiraju se potpuno popunjeni blokovi odvojeno od podataka, a takvo snimanje ne krši nikakve dogovore i standarde za snimanje podataka na CD, već nadopunjuje. U neiskorištenom podkanalnom području snimaju se dodatne kontrolne informacije koje se implicitno odnose na podatke potkanala P i Q. Program za upisivanje diskova zaštićenih na ovaj način koristi podatke Q-podkanala za formiranje W -pod-kanal. Podaci koji se zapisuju na W-podkanal su u suštini odgovarajući kontrolni podaci kodirani simetričnim algoritmom. Primarni ključ za kodiranje formira se na osnovu podataka snimljenih u servisnim područjima na CD-u. Paralelno, uvodi se dodatni pseudo-gating R-podkanal. Suština uvođenja potonjeg leži u činjenici da se dio podataka upisanih na disk nalazi u području s ispravnim Q-podkanalom, ali s pogrešnim glavnim stroboskopom. Prilikom čitanja CD-a snimljenog na ovaj način, ovi podaci će se jednostavno zanemariti bez izazivanja poruke o grešci. Međutim, kada se koristi program koji može ispravno čitati takve diskove, prije nego što se odluči koliko je efikasna čitana informacija, stvarni i pseudo-gating kanali će biti odvojeni, što će osigurati ispravno i potpuno čitanje podataka u cijelosti.

Značenje uvođenja kodiranog W-podkanala je sljedeće. Većina programa ne čita područje podkanala direktno prilikom kopiranja diska na disk, već koristi ugrađene generatore ili se oslanja na mogućnosti samog uređaja. Ako pokušate prepisati disk koristeći slične W i R algoritame, podkanali će biti izgubljeni. Program koji je nezakonito kopiran, prije pokretanja ili tokom njegove instalacije, provjerit će ultrastrukturu podkanala medija sa kojeg je pokrenut, a ako dekodiranje podkanala programski dobijenim ključem ne daje kontrolni rezultat, jednostavno neće početi.

Ova opcija zaštite je još efikasnija kada se koristi u kombinaciji sa metodom 2.

Metoda 2

Podaci se moraju zapisati na disk koji sadrži "loše" čitljive oblasti. Takve oblasti ne bi trebalo da ometaju čitanje podataka bilo kojom od metoda prihvaćenih za ovaj format. Pokušaji čitanja ovih područja prilikom kopiranja CD-a bi trebali propasti i prekinuti proces kopiranja.

Postoji veliki broj CD snimača koji podržavaju komande za kontrolu snage lasera i brzine pogonskog vratila. To uključuje Plextor, Matsashita, Plasmon i neke Teac modele. Kreiranje lošeg područja na disku svodi se na proceduru haotične varijacije ovih parametara tokom procesa snimanja pomoću naredbi Optical Power Calibration i Set Shaft Spd SCSI. Neophodan i dovoljan uslov za kasnije uspešno čitanje ovako napisanih podataka je tačno praćenje loših zona u trenutku pisanja. To znači da softver za pisanje mijenja parametre lasera prije upisivanja, nakon čega, kada se dostignu normalni uslovi snimanja na površini diska na toj lokaciji, upisuje efektivne podatke. Štaviše, podaci Q-podkanala, koji je odgovoran za pozicioniranje sljedećeg neispravnog sektora, formiraju se unutar programa za pisanje, a ne od samog uređaja, i snimaju se zasebno.

Tako, koristeći ovaj algoritam, možemo dobiti siguran disk sa gotovo svim podacima.

Nedostatak ove metode je značajno smanjenje ukupne količine podataka koji se mogu upisati uz povećanje stepena zaštite diska. Međutim, prednost metode je u tome što nijedan uređaj za kopiranje neće moći napraviti kopiju takvog diska u TAO (Track-at-Once), SAO (Session-at-Once) i RAW načinima. Naravno, korisnik može ilegalno kopirati podatke bez umnožavanja strukture diska, ali jednostavno implementirana softverska provjera medija sa kojeg se program pokreće neće omogućiti pokretanje programa s drugog osim originalnog CD-a.

Metoda 3

Zapisivanje podataka na bilo koji medij uvijek se vrši na strukturiran način. Metoda konstruisanja osnovnih struktura za organizovanje informacija na medijima se obično naziva sistem datoteka. Ova metoda određuje parametre kao što su veličina otvora za čitanje/pisanje (ponekad se pogrešno naziva dužina sektora), način na koji se generiraju unosi direktorija i tablice dodjele, podaci o vremenu i kodovi kontrolne sume.

Zapisivanje podataka na CD vrši se pomoću sistema datoteka CDFS(Compact Disc File System). U ovom slučaju se formira tablica alokacije podataka u području usluge, koja sadrži vektore početka podataka (traze ili datoteke) i dužine.

Suština ove metode zaštite je korištenje nestandardnog sistema datoteka sa apsolutno standardnim zapisom tablice dodjele. Prilikom pisanja skupa podataka na disk, program za pisanje generiše tabelu i upisuje je u odgovarajući deo servisne oblasti. U ovom slučaju, unos veličine podataka ostaje jednak nuli, a prvi vektor podataka označava područje u kojem, u standardu CDFS-format sadrži blok podataka koji odgovara određenom programu za učitavanje. Sami podaci se upisuju nakon ovog bloka u formatu zaštićenog sistema datoteka.

Ako pokušate da kopirate takav disk, standardni čitač će utvrditi da je disk pun, ali je ukupna dužina svih datoteka blizu nule. I neće moći kopirati ni u jednom načinu osim u RAW načinu. S druge strane, prilikom pokretanja sa takvog diska, program za učitavanje, koji će početi da radi automatski, će ispravno čitati podatke iz područja sa nestandardnim sistemom datoteka, nakon čega će se pokrenuti aplikacija snimljena na disku. Upotreba ove metode je moguća zajedno sa metodama 1 i 2, što dodatno povećava pouzdanost zaštite.

Opisani načini vam omogućuju zaštitu od pokušaja kopiranja korištenjem TAO, SAO i RAW načina. Međutim, treba imati na umu da postoji i metoda pravljenja kopije sa matričnog originalnog CD-a u fabrici, kada se kompletna i tačna fizička kopija napravi na mašini za štampu, a zatim replicira u količinama potrebnim piratima. . Ali to je prije problem u rješavanju općih sigurnosnih pitanja u proizvodnoj kompaniji. Stoga smatramo da bi metode koje smo razvili trebalo značajno smanjiti mogućnost ilegalnog kopiranja i replikacije podataka sa CD-a.

Poređenje različitih zaštita.

Ova tabela će omogućiti u vizuelnom obliku ne samo dobijanje glavnih parametara svih zaštitnih sistema, već i analizu njihovih svojstava. Jakom odbranom se može nazvati ona koja uopće nije otvorena (još nije otvorena). Obećavajućim se može smatrati onaj koji je otvoren, ali otvoren na ovaj ili onaj način. Takva zaštita ima izglede da će postati teško razbiti ako njeni programeri mogu ojačati jedan ili drugi slab blok. A mi ćemo razmotriti slabu zaštitu koja je hakovana na sve tri poznate metode, što ukazuje na izuzetno nisku zaštitnu funkciju.

| Naziv zaštite | Proizvođač\država | Način zaštite | Potreba za posebnom opremom za zaštitu | Zaštita malih serija na CD-R\RW | Metode hakovanja |

| CD Cops | Link Sigurnost podataka | NO | NO | Postoji nekoliko "pukotina" * | |

| laserska brava | MLS LaserLock International | DA | NO | Emulacija**, bitna kopija***, "crack" | |

| StarForce | Tehnologija zaštite (Rusija) | Analiza fizičkih karakteristika CD-a. Bez etiketiranja | NO | DA | Zaštita još nije otvorena**** |

| Safe Disk | Macrovision Corporation | Primjena oznaka za nekopiranje | DA | NO | |

| SecuRom | Sony | Primjena oznaka za nekopiranje | DA | NO | Emulacija, bitsko kopiranje, "crack" |

| TAGES | Thomson & M.P.O. | Analiza fizičkih karakteristika CD-a. Bez etiketiranja | NO | NO | Emulacija, krek |

*Izraz "crack" ovdje se odnosi na eksterni program koji može odbaciti zaštitu. Ovom metodom se vrše promjene u zaštićenom programskom kodu.

**Ova vrsta softvera emulira laserske oznake. Ovim pristupom se ne prave nikakve promjene u kodu programa koji se otvara.

***Najčešći način kopiranja, čije je značenje korištenje specijalnih bitova kopiranja, kao što je CloneCD. Ova vrsta zaštite može djelovati i samostalno i zajedno sa "pukotinom".

****Poštenosti radi, treba napomenuti da postoji presedan za otvaranje, ali to je postalo moguće samo zbog činjenice da su pirati dobili pristup nezaštićenom kodu aplikacije, nakon čega je napravljen krek.

Kratki vodič za tehnike hakovanja i kako se zaštititi od njih

(1) Hakovanje kopiranjem i emulacijom

Bitova kopija

Suština napada je da korisnik (ne uvijek napadač) pokušava kopirati disk koji ima kako bi napravio kopiju (za ličnu upotrebu ili za cirkulaciju).

Za izvođenje takvog napada mogu se koristiti različiti programi, često uključeni u isporuku CD-R/RW uređaja. Ovo je službeni Easy CD Creator i poluslužbeni (poluhakerski) CloneCD i BlindRead:

Zaštita bi trebala biti u stanju da se suprotstavi ovakvoj vrsti hakovanja, budući da hakiranje obično počinje s tim, budući da postoji mnogo kopir uređaja koji mogu kopirati diskove s primitivnom zaštitom.

Metode odbrane: Postoje dva načina da se suprotstavite hakiranju. Prvi je da se na disk upisuje određena oznaka koja se ne kopira na uobičajen način (na primjer, kreira se nestabilan segment koji nije čitljiv na mediju, a ako nije čitljiv, ne može se ni kopirati ). Nažalost, ova metoda nije uvijek stabilna, jer već postoje "napredni" programi za kopiranje (isti CloneCD i BlindRead) koji mogu preskočiti takva mjesta (zamijeniti nestabilna područja proizvoljnim podacima) i izvršiti kopiranje do kraja. Druga metoda je zasnovana na činjenici da ne morate nigdje ništa pisati, već samo trebate zapamtiti fizičke karakteristike diska na određeni način, koje se jednostavno ne mogu reproducirati nikakvim kopiranjem, tačnije diska sama je kopirana, ali s drugačijom fizičkom strukturom. Shodno tome, korisnik može lako klonirati diskove, ali ključ će biti onaj koji je službeno kupljen.

emulacija

Ovaj pristup vam omogućava da kreirate drajvere virtuelnih uređaja i simulirate pristup disku. Ovo je već čisto hakovanje, jer je za normalan rad otvorene aplikacije u sistemu instaliran poseban drajver koji imitira pristup nekopiranoj nalepnici na disku i vraća otvorenom programu upravo one podatke koje očekuje da "vidi". Slična metoda se često koristi u početku, kada haker zna kako da dobije etiketu koja se ne može kopirati na disk, ali zapravo ne želi da se bavi programom rastavljanjem.

Protumjera može biti rad sa uređajima za pisanje/čitanje na niskom nivou, kada je nemoguće presresti pozive prema opremi. Ovdje treba dati još jedno objašnjenje: da bi zaštićena aplikacija pristupila CD-u i provjerila da li postoji etiketa koja se ne može kopirati, mora se koristiti jedna od funkcija čitanja/pisanja koje pruža sam Windows. Hakeri su već razvili niz mehanizama koji omogućavaju presretanje standardnih poziva Windows funkcijama, a pošto možete presresti poruku, to znači da možete u potpunosti simulirati čitanje, potpuno zamjenjujući standardne pozive svojim. Kao što je gore pomenuto, ovom metodu hakovanja može se suprotstaviti samo pristupanjem disku, a ne standardnim pozivima.

(2) Hack programskog modula

Ovo je sljedeći nivo hakovanja. U slučaju da nije bilo moguće kopirati aplikaciju, a način njene zaštite je također nepoznat, tada haker prelazi na sljedeći nivo hakovanja - na proučavanje logike samog programa, kako bi nakon analizirajući cijeli kod aplikacije, izolirati zaštitni blok i deaktivirati ga.

Hakiranje programa se izvodi na dva glavna načina. Ovo je otklanjanje grešaka i rastavljanje.

Otklanjanje grešaka je poseban način rada koji kreira posebna aplikacija - debuger, koji vam omogućava da korak po korak izvršavate bilo koju aplikaciju, proslijeđujući joj cijelo okruženje i čineći sve kao da aplikacija radi samo sa sistemom, a sam debuger je nevidljiv. Mehanizmi za otklanjanje grešaka koriste svi, a ne samo hakeri, jer je to jedini način da programer otkrije zašto njegova ideja ne radi kako treba. Naravno, svaka dobra ideja može se iskoristiti za zlo. To je ono što hakeri koriste analizirajući kod aplikacije u potrazi za zaštitnim modulom.

Ovo je takozvani način izvršavanja korak po korak ili, drugim riječima, interaktivni. A postoji i drugi - rastavljanje je način pretvaranja izvršnih modula u programski jezik razumljiv osobi - asembler. U tom slučaju, haker dobija ispis onoga što aplikacija radi. Istina, ispis može biti jako, jako dugačak, ali niko nije rekao da je lako skinuti zaštitu.

Hakeri aktivno koriste oba mehanizma hakovanja, jer je ponekad aplikacija lakše proći kroz korake, a ponekad je lakše dobiti listu i analizirati je.

Pogledajmo sada glavne metode hakovanja i suzbijanja.

Debuggers

Postoji veliki broj programa za otklanjanje grešaka: od debuggera koji su dio razvojnog okruženja do emulirajućih debuggera trećih strana koji potpuno "uranjaju" otklonjenu aplikaciju u analitičko okruženje, dajući programeru (ili hakeru) potpunu statistiku o tome šta aplikacija radi i kako. S druge strane, takav debuger toliko jasno imitira okruženje da aplikacija, koja radi pod njim, misli da radi sa sistemom direktno (tipičan primjer takvog debugera je SoftIce).

Opozicija

Postoji mnogo načina da se suprotstavite. Upravo su to metode suprotstavljanja, jer je njihov glavni zadatak da rad debugera učine potpuno nemogućim ili što je moguće mukotrpnijim. Hajde da opišemo glavne metode suzbijanja:

Zabrljati programski kod. Način na koji se posebne funkcije uvode u program i pozivi koji izvode složene radnje pristupaju pogonima, ali u stvari ne rade ništa. Tipična prevara. Hakera treba odvući stvaranjem grane koja će privući pažnju složenim pozivima i sadržavati složene i velike proračune. Haker će prije ili kasnije shvatiti da je prevaren, ali će vrijeme biti izgubljeno.

Korištenje višenitnog rada. Takođe je efikasan metod zaštite koji koristi mogućnosti Windows-a za paralelno izvršavanje funkcija. Bilo koja aplikacija može ići linearno, odnosno instrukciju po instrukciju, i lako je čita debuger, ili se može podijeliti na nekoliko niti koje se izvršavaju istovremeno, prirodno, u ovom slučaju nema govora o linearnosti koda, a pošto nema linearnosti, onda je analizu ovdje teško provesti. U pravilu, stvaranje 5-6 ili više niti značajno komplikuje život hakera. A ako su i streamovi šifrirani, haker će se dugo zaglaviti pokušavajući otvoriti aplikaciju.

Suzbijanje promjena radnog okruženja- sam program nekoliko puta rekonfiguriše okruženje, ili uopšte odbija da radi u promenjenom okruženju. Nisu svi programi za ispravljanje pogrešaka u stanju 100% simulirati sistemsko okruženje, a ako "eksperimentalna" aplikacija promijeni postavke okruženja, prije ili kasnije "pogrešni" program za otklanjanje grešaka može pokvariti

Protivljenje postavljanju kontrolnih punktova. Poseban mehanizam podržan od strane mikroprocesora, uz pomoć kojeg je moguće proučavati ne cijeli program, počevši od početka, već, na primjer, samo počevši od sredine. Da biste to učinili, poseban poziv se postavlja u sredinu programa (pozivna tačka je BreakPoint), koji prenosi kontrolu na debugger. Nedostatak ove metode leži u činjenici da se za implementaciju prekida mora izvršiti promjena koda aplikacije koja se proučava. A ako se aplikacija s vremena na vrijeme provjerava ima li kontrolnih tačaka, onda će to biti vrlo, vrlo teško.

Promjene u određenim registrima procesora, na koje debageri reaguju neadekvatno. Isto kao i sa okolinom. Debager je takođe program i takođe koristi i operativni sistem i procesor, koji je jedan za sve. Dakle, ako promijenite određene registre mikroprocesora koje debuger ne može emulirati, onda možete značajno "potkopati" njegovo zdravlje.

Rastavljači i damperi

Gore je rečeno o disassembleru, ali o dumperu, možete dodati da je to praktički isti disassembler, samo što ne prevodi datoteku koja se nalazi na disku u asemblerski kod, već sadržaj RAM-a u trenutku kada aplikacija je počela normalno da se izvršava (odnosno, prošla je sve odbrane). Ovo je jedno od podmuklih sredstava hakovanja, u kojem se haker ne mora baviti mehanizmima koji se suprotstavljaju otklanjanju grešaka, već samo čeka da aplikacija završi sve provjere legalnosti pokretanja, provjerava oznake na disku i počinje normalan rad. U ovom trenutku damper uklanja "čistu" šifru bez nečistoća. Na svačiju radost, ne mogu se sve odbrane tek tako otkriti! I više o tome u nastavku:

Enkripcija. Najjednostavniji i najefikasniji način suprotstavljanja. Podrazumijeva da se određeni dio koda nikada ne pojavljuje u slobodnom obliku. Kod se dešifruje tek prije nego što se na njega prenese kontrola. Odnosno, cijeli program ili njegov dio je šifriran, a dešifruje se samo prije izvršavanja. Shodno tome, da biste analizirali njegov kod, morate koristiti debugger, a njegov rad može biti vrlo, vrlo komplikovan (vidi gore)!

Šifriranje i dešifriranje (dinamička promjena koda). Naprednija metoda šifriranja koja ne samo da dešifrira dio koda prilikom izvršavanja, već ga i šifrira natrag čim se izvrši. Sa takvom zaštitom, haker će morati da provodi sve vreme sa debagerom, a rušenje zaštite će se povući jako, jako dugo.

Korišćenje virtuelnih mašina. Još jedna nadogradnja enkripcije. Metoda nije samo šifriranje i dešifriranje cijelih fragmenata koda, već da se to radi naredbom, baš kao što radi debuger ili virtuelna mašina: uzmite kod, konvertujte ga u mašinski kod i pošaljite ga na izvršenje, i tako sve dok ne cijeli modul se izvršava. Ova metoda je mnogo efikasnija od prethodnih, jer funkcije aplikacije nikada nisu otvorene hakeru. Naravno, teško ga je implementirati, ali implementacijom možete se zaštititi od napada bilo kakvih hakera. Ali ova metoda ima nedostatak - performanse, jer takav prijevod oduzima puno vremena, i, shodno tome, metoda je dobra za zaštitu samo kritičnih dijelova koda.

Dodatne protumjere

Ovdje već postoji čist opis bilo kakvih mogućnosti za suprotstavljanje. Dati su opšti uvodi, jer zaštita može biti efikasna samo kada je svaki njen modul napisan savesno koristeći razne trikove. Odnosno, svi gore navedeni recepti moraju biti prisutni u ovom ili onom obliku u bilo kojem sistemu.

Koristite resurse sistema Windows za pohranjivanje zaštitnih podataka: dodatna memorija dodijeljena za postavke prozora i lokalna pohrana niti. Suština metode je nestandardna upotreba standardnih područja, na primjer, za pohranjivanje ključeva, lozinki itd., uopće ne tamo gdje će se tražiti prilikom hakovanja.

Koristite operatore poređenja na nestandardne načine kako biste izbjegli njihovo eksplicitno prisustvo. Poređenja radi, postoje određene upute za mikroprocesor za koje znaju i programeri i hakeri. A ako pokušate koristiti nestandardne vrste poređenja, onda možete malo zbuniti hakera koji očekuje standardni odgovor.

Izbjegavajte pristup varijablama koje su direktno povezane sa zaštitom. Odnosno, koristite sve indirektne načine za pristup posebnim područjima.

Koristite metodu "zrcaljenja" događaja, odnosno primijenite nestandardne radnje na standardne pozive. O tome je bilo riječi gore.

Koristite pouzdane, vremenski testirane algoritme za enkripciju itd.

Ovdje su navedeni samo glavni pristupi, čak ni ne oni glavni, već oni dobro poznati. A o originalnom razvoju saznaćemo kasnije, čim hakeri budu mogli da probiju još jednu jedinstvenu zaštitu.

Key2Audio zaštita od kopiranja audio CD-a, koju su nedavno implementirale brojne izdavačke kuće, može se razbiti običnim markerom.

To su saznali neki anonimni istraživači koji su internetom širili informacije o svom otkriću, prenosi Reuters.

Tehnologija Key2Audio, koju je razvio Sony, sastoji se u činjenici da se dodatna numera sa netačnim digitalnim podacima snima na CD koji sadrži muzičke kompozicije. Ova traka se obično nalazi na vanjskom krugu diska. Personalni računari su dizajnirani na način da u početku čitaju informacije. Pošto su podaci na zaštitnoj stazi pogrešni, računar će bezuspešno pokušati da ih pročita i neće moći da reprodukuje muziku snimljenu na istom disku.

Ovo ograničenje se odnosi i na PC i Macintosh računare (neke Macintosh mašine se zamrzavaju kada koriste takve diskove), kao i na neke modele prenosivih i automobilskih plejera. Obični kućni audio uređaji reproduciraju takve diskove bez problema.

Zaobilaženje ove zaštite pokazalo se prilično jednostavno: ako je "lažna staza" prebojena običnim markerom, onda ostatak sadržaja zaštićenog diska može lako pročitati računar i, stoga, kopirati na tvrdi disk ili drugi medij za skladištenje.

Na osnovu članaka:

Pavel Tkachev, Alexander Sinitsky, Pavel Khlyzov, Vladimir Gorchakov, Sergey Karlovsky

UDK 638.235.231 "UPOTREBA SOFTVERA I HARDVERA ZA ZAŠTITU INFORMACIJA NA KOMPAKT DISK-u OD NELEGALNOG KOPIRANJA I REPRODUKCIJE"

Novichkov Alexander

Analiza tržišta zaštite softvera od neovlašćenog kopiranja.

Ovaj pregled nam je omogućio da izvučemo zanimljiv zaključak - ispostavilo se da većina posjetitelja stranice uopće ne brine o tome kako lako kopirati tuđe (u ovom slučaju sadržaj CD-a), već kako da se zaštite od takve radnje. Stoga će drugi dio moje recenzije biti posvećen tome kako sami napraviti disk zaštićen od kopiranja kod kuće.

Postoji nekoliko programa koji (čak i u nedostatku potrebnih vještina) omogućuju kreiranje vlastitih diskova zaštićenih od kopiranja. Na primjer, TZCopyprotection (trenutna verzija 1.11), koji radi na slici diska kreiranoj pomoću CDRwin-a. Ovo dodaje dodatne lažne numere, a uz pomoć Nero, Easy CD Creator i CDRwin, takav disk se ne može kopirati 1:1. Ali, ono što je najviše uvredljivo, otvaranjem CD-a pomoću Windows Explorera, možete bez problema kopirati njegov sadržaj na svoj hard disk. FreeLock (verzija 1.3) radi na sličan način - ne možete kreirati sliku diska, ali nije problem otkinuti sve podatke sa nje.

Mislim da ovakva "zaštita" teško da može zadovoljiti nekog od naših čitalaca, pa idemo odmah na program sa kojim ćemo raditi. Ovo je CD Protector, program je besplatan, ali u isto vrijeme prilično efikasan. Verzija 4 je već najavljena na sajtu programera već duže vreme, ali pošto nema veze do nje, koristićemo CD Protector 3.0. Radi sa Nerom (pokušao sam da ga koristim sa Nero 5.0.0.9, 5.5.1.1 i 5.5.2.4), mogu odmah da uznemirim ljubitelje Easy CD Creator-a - diskovi snimljeni njime potpuno ne rade. CD Protector nije univerzalan u smislu zaštite - štiti izvršnu datoteku, stoga je pogodan za one koji svoje programe distribuiraju na CD-u. Istina, mogu se zaštititi i samoraspakirajuće arhive, iako to nije baš zgodno. Ali, uz sva svoja ograničenja, ovo je jedini nekomercijalni program za koji znam da zapravo može otežati kopiranje vlastitog diska.

Nakon ovog kratkog uvoda, preći ćemo direktno na razmatranje programa. (Preporučujem korištenje CD-RW, koji se može izbrisati u slučaju kvara).

1. Radi praktičnosti, kopirajte datoteke koje ćete uključiti u kreirani disk u jednu fasciklu.

2. Pokrenite CD Protector, u polju Datoteka za šifriranje navedite lokaciju vaše glavne izvršne datoteke, na primjer, Setup.exe.

- U polju direktorija "Phantom Trax" navedite mapu u koju će se pohraniti wav datoteka, koja će se kasnije koristiti prilikom narezivanja CD-a (lokacija ove datoteke na tvrdom disku nije bitna, glavna stvar je da uradite ne zaboravite gdje će biti sačuvan).

- U polje Prilagođena poruka unesite tekst poruke koji će vidjeti svako ko se usudi da pokuša kopirati vaš disk kreiran s takvim poteškoćama. Slobodno se izrazite.

- (Napomena: šteta je što se ova poruka ne prikazuje uvijek).

- U polje Encryption Key unesite bilo koja 2 znaka s tastature, oni nisu bitni (iz nekog razloga ne možete unijeti nijedno slovo prilikom unosa, na primjer, X se ne može unijeti).

- Kliknite ACCEPT! i sačekajte da se proces završi.

Ako je sve prošlo kako treba i vaš exe fajl nije izazvao nikakve primedbe od strane CD Protectora (što se ponekad dešava), možete preći na sledeću fazu. Usput, ako otvorite fasciklu u koju ste kopirali fajlove za CD na 1. faza, tada ćete možda primijetiti neke promjene, odnosno: dodati su mu neki fajlovi (_cdp16.dat, _CDP16.DLL, _cdp32.dat i CDP32.DLL), a veličina vašeg exe fajla je promijenjena. u direktoriju koji ste naveli za Phantom Trax datoteku Track#1-Track#2 Cd Protector.wav se pojavio.

Sada, klikom na Pomoć, možete pogledati sva uputstva za dalji rad sa diskom, a ako ste sigurni da vam je sve jasno, ne možete čitati nastavak ovog članka (iako preporučujem da ga pročitate do kraja - pomoć CD Protector "a, uprkos prividnoj jasnoći sadrži neke netočnosti).

3. Pokrenite Nero (ako koristite čarobnjak, zatvorite ga - to nije baš zgodno).

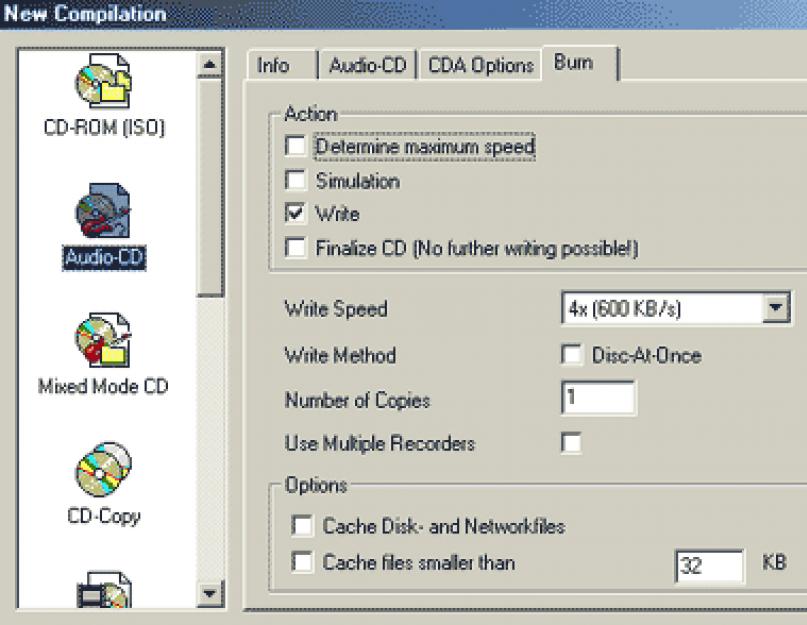

- Iz menija Datoteka odaberite Novo, u prozoru Nova kompilacija koji se otvori, odaberite Audio-CD iz lijevog okomitog stupca, a zatim postavite sljedeće opcije:

- U odjeljku Audio-CD, poništite okvir pored Write CD-Text, a u odjeljku Narezivanje obavezno isključite Finalize CD i Disc-At-Once:

- Kliknite Novo

4. Sada koristite File Browser da odaberete direktorij koji ste postavili za Phantom Trax, pronađite Track#1-Track#2 CD Protector.wav datoteku tamo i dodajte je na još uvijek prazan Audio CD:

5. Iz menija datoteka izaberite Write CD i u prozoru za pisanje CD-a koji se pojavi otvorite odjeljak CDA Options i označite Cache the Track na tvrdom disku prije narezivanja i Ukloni tišinu na kraju *.cda staza.

Sada snimite audio zapis na CD pritiskom na dugme Write CD.

6. Nakon poruke da je narezivanje bilo uspješno (proces narezivanja uspješno obavljen), ponovite korak 5 (ne zaboravite provjeriti CDA opcije - u Nero 5.0.0.9 one su trajno resetirane).

7. Kliknite na Datoteka>Novo, u prozoru Nova kompilacija koji se otvori, odaberite CD-ROM (ISO) iz lijevog okomitog stupca, u odjeljku Multisession označite Start Multisession disc, a u odjeljku Narezivanje provjerite da li je opcija Finalize CD je onemogućeno:

8. Za sada dodajte svoje datoteke na prazan CD (kodirana exe datoteka mora biti u "korijenu" diska), a zatim iz menija File izaberite Write CD. Nakon što se narezivanje završi, vaš zaštićeni CD je spreman za upotrebu. Ako sada odaberete stavku View Track iz menija CD-Recorder-a, to će izgledati otprilike ovako:

Sada provjerimo da li se naš disk smatra zaštićenim od pisanja od strane programa dizajniranih da pronađu takvu zaštitu i koje smo razmatrali u prvom dijelu pregleda. Detekcija zaštite od kopiranja neće otkriti nikakvu zaštitu, ali Clony će prikazati sljedeću poruku:

Sada provjerite ispravnost diska i, ako je sve u redu, možete ga pokušati kopirati pomoću metoda koje su vam poznate. CDRwin 3.8 će odbiti kopiranje ovog diska, Nero 5.0.0.9 (čak i ako je instaliran Ignore Illegal TOC) i Easy CD Creator 5.0 će jednostavno objesiti.

Ako je samoraspakujuća arhiva zaštićena na ovaj način, tada je iz nje moguće pristupiti datotekama kopiranjem sadržaja CD-a na čvrsti disk. Da biste to uradili, kliknite desnim tasterom miša na datoteku _cdp32.dat, izaberite "Otvori sa" i pokušajte da postavite arhiver kao što je WinRAR kao program za otvaranje. Ako program za arhiviranje podržava ovu vrstu arhive, onda možete lako izdvojiti njen sadržaj. Ali, pošto niko osim vas ne zna za ovaj trik, pretpostavićemo da je CD pouzdano zaštićen.

Možete preuzeti CD Protector verziju 3.0 sa web stranice CD Media World (odjeljak CD Protect Utilities), veličina - 2,01Mb. Možda će se obećana verzija 4.0 uskoro pojaviti na web stranici programera CD Protectora.

Uvod

Problem zaštite informacija distribuiranih na optičkim diskovima pojavio se gotovo istovremeno s pojavom samih CD-ova (a sada i DVD-ova). Nećemo detaljno opisivati koji su to problemi, jer su već svima na usnama: radi se o nelegalnoj distribuciji softvera, muzike, baza podataka i drugog intelektualnog vlasništva. Budući da zakonske barijere ne zaustavljaju uljeze, trenutno se razvijaju i široko koriste brojne softverske metode za zaštitu informacija. Međutim, većina ih je hakovana na ovaj ili onaj način, a uskoro će se gotovo svaki proizvod, čak i onaj opremljen najnaprednijim sigurnosnim karakteristikama, naći na piratskom tržištu.

Zaštićeni CD-RX

Nedavno se na ruskom tržištu pojavio inovativni proizvod koji koristi potpuno novi pristup sigurnosti informacija. Media-R-Us, kompanija specijalizovana za nabavku opreme za umnožavanje CD-a i DVD-a, predstavila je CD-RX diskove - diskove sa ugrađenom zaštitom od kopiranja. Jedinstvenost predloženog načina zaštite informacija je u tome što zaštitu obezbjeđuje direktno nosilac, tj. CD-RX disk.

Kako stoji u reklamnom sloganu za CD-RX diskove, da biste zaštitili podatke, "samo snimite svoje podatke na disk" i on će biti zaštićen od ilegalnog kopiranja. To je tako jednostavno i lako. Možete upisati informacije na CD-RX disk, možete ih čitati direktno sa diska, ali ih ne možete kopirati!

Izvana, CD-RX se praktično ne razlikuje od konvencionalnih diskova. Međutim, ako pažljivo pogledate površinu za snimanje, možete vidjeti malu površinu podataka širine oko 5-6 mm blizu unutrašnjeg obima diska.

Na stranici cd-rx stoji da je to "VDH - Virtual Digital Hologram (virtuelni digitalni hologram)", u stvari, sama suština zaštite CD-RX diska. Tokom snimanja, podaci koji se zapisuju se šifriraju i prepliću pomoću jedinstvenog VDH diska, tako da samo vlasnik originalnog diska može pročitati podatke.

Proces snimanja i zaštite podataka

Da biste postavili potrebne parametre za zaštitu CD-RX diska, trebate koristiti poseban softver - AutoLock Wizard. Njegova instalacija traje manje od minute. Program ima sučelje korak po korak, koje vam omogućava brzu navigaciju kroz sve njegove funkcije. Korisnik treba da odabere tipove datoteka koje će se zaštititi, da odredi putanju do datoteka na čvrstom disku i izvrši podešavanja zaštite.

Disk se može zapisati na način da su samo određene vrste datoteka zaštićene, a druge otvorene.

Možete onemogućiti štampanje i/ili kopiranje u međuspremnik. Možete dozvoliti da se sadržaj diska otvori samo za određeni softver. Konačno, možete čak dodijeliti lozinku za pristup disku kao cjelini, a da ne znate koje, uopće neće biti moguće otvoriti nijednu datoteku na njemu. Općenito, nude se prilično fleksibilne postavke za to kako će vaš zaštićeni disk biti.

Zatim se određuju uobičajeni parametri snimanja (naziv diska, broj kopija, brzina snimanja itd.) koji su poznati svakom korisniku. Nakon toga, možete započeti direktno snimanje CD-RX diska. Ovdje zabava počinje. Tokom snimanja, podaci se šifriraju pomoću ključeva sadržanih u VDH i kao takvi se zapisuju na disk. Drugim riječima, tokom snimanja, ovi fajlovi se spajaju sa VDH podacima, čime se vezuju direktno za disk.

Treba napomenuti da proces šifriranja datoteka, ovisno o njihovom broju, traje određeno vrijeme, od nekoliko sekundi do 1-2 minute.

Testiranje

Dakle, naš disk je zapisan. Pokušajmo sada raditi sa zaštićenim diskom. CD-RX diskovi bi trebalo da rade na svim drajvovima i bilo kom računaru i nije potreban dodatni softver. Radi čistoće eksperimenta, instalirajte ga u drajv za čitanje drugog računara i otvorite ga pomoću istraživača. Pošto smo instalirali zaštitu lozinkom na disk, pojavljuje se prozor u kojem se traži da unesete lozinku.

Pokušajmo zaobići ovu zaštitu, kliknite Otkaži i pogledajte sadržaj diska. Svi folderi i fajlovi snimljeni na disku su nam vidljivi. Pokušavam otvoriti fajlove. Nažalost, ovo ne uspijeva - poruke o grešci se izdaju posvuda. Audio i video datoteke se ne reproduciraju, HTML datoteke prikazuju besmisleni skup znakova.

Zaista, bez poznavanja lozinke, nemoguće je pregledati snimljene datoteke na disku. Ponovo pokrenite disk i ovaj put unesite lozinku. Sada su svi fajlovi normalno otvoreni i pregledani.

Vrijedi napomenuti da uopće nije potrebno stavljati zaštitu lozinkom na disk, jer će datoteke u svakom slučaju biti zaštićene, ali za maksimalnu zaštitu to neće naštetiti.

Neuspješni pokušaji kopiranja

Pokušajmo kopirati datoteke s diska - datoteke su kopirane. Ali njihovo ponovno gledanje sa tvrdog diska dovodi do sličnih grešaka, tako da se podaci mogu čitati samo sa originalnog CD-RX diska.

U korenu diska nalaze se datoteke za automatsko pokretanje, kao i datoteka pod nazivom Start_here.exe (međutim, može se preimenovati tokom procesa snimanja). Ovo je program odgovoran za "dešifriranje" diska. Dešifrator se pokreće trenutno i nestaje u tray-u, a da na bilo koji način ne utiče na cjelokupni rad sistema. Kada se CD-RX disk izvadi iz drajva, dešifrator odmah prestaje da radi, a svi prozori otvorenih zaštićenih datoteka se automatski zatvaraju.

Osim kopiranja fajlova sa diska, pokušali smo i pojedinačno kopiranje diska, snimanje i snimanje diska, pa čak i po-bitno kopiranje sa nekoliko specijalizovanih programa, ali nijedna od gore navedenih metoda nije dovela do pozitivnih rezultata. Kopirani diskovi bili su potpuno nečitljivi.

Konačno, pokušavamo kopirati CD-RX disk na profesionalni CD duplikator koji košta 8.000 dolara. Nažalost, nijedna od primljenih kopija CD-RX diska nije pročitana. Ispostavilo se da je zaštita "preteška" čak i za tako profesionalni uređaj.

zaključci

Hajde da sumiramo naše testiranje. Zaista, kao što je navedeno, CD-RX diskovi vam omogućavaju da pouzdano zaštitite datoteke. Zahvaljujući VDH tehnologiji, bilo kakvo kopiranje fajlova sa CD-RX diska je nemoguće bilo kojim od postojećih metoda.

Među nedostacima CD-RX-a, vrijedi napomenuti nedostatak podrške za neke vrste datoteka, međutim, programeri softvera stalno dodaju nove formate na listu podržanih datoteka. Nedostaci uključuju malo „smanjenu“ veličinu diska - 670 MB (preostalih 30 MB zauzimaju VDH podaci, ali to su već tehnološke karakteristike). Također treba reći o relativno visokoj cijeni tehnologije, svaki CD-RX disk košta od 45 do 95 rubalja (ovisno o količini i dizajnu). Relativno jer sigurnost informacija ne može biti jeftina. Čak se i „oklopljeni“ CD-RX-ovi nude za 145 rubalja, sa posebnim premazom AntiScratch koji sprečava ogrebotine. Ovi diskovi imaju certificirani vijek trajanja od 100 godina.

Ima još mnogo plusa. Sigurno se svako od nas ponekad suočio s potrebom da zapiše podatke na disk, ali na takav način da se ne mogu kopirati ili pročitati bez poznavanja lozinke. Sada CD-RX diskovi mogu lako riješiti ovaj problem. Snimite svoje fotografije, muziku, dokumente na CD-RX i budite sigurni da ih niko ne može kopirati.

Upotreba CD-RX uređaja u organizacijama različitih nivoa pomoći će poboljšanju sigurnosti. Uvođenje CD-RX diskova pomoći će da se izbjegne krađa raznih baza podataka, finansijskih i internih dokumenata, kao i drugih informacija komercijalne vrijednosti.

Ali programeri i izdavači softvera će imati najviše koristi od CD-RX-a. Budući da vam CD-RX diskovi omogućavaju zaštitu EXE datoteka, objavljivanje distribucija softvera na CD-RX-u čini se najoptimalnijim rješenjem za problem softverske piraterije.

CD-RX programeri još nisu rekli ništa o mogućem pojavljivanju diskova sa zaštitom od kopiranja. Takođe, ništa se ne zna o mogućnosti kreiranja DVD-RX diskova. Međutim, nemojte žuriti, jer je tehnologija nova i možda ćemo uskoro vidjeti i druge formate diskova sa ugrađenom zaštitom od kopiranja.

Više o CD-RX diskovima možete saznati na web stranici: www.cd-rx.ru.

Želimo da se zahvalimo Media-R-Us što je obezbedio CD-RX diskove za testiranje.

Mikhail Degtyarev (aka LIKE OFF)

29/06.2006

Uputstvo

Preuzmite i instalirajte CDRWin softver za narezivanje diskova verziju 3.6 ili noviju. Možete ga pronaći na web stranici programa softodrom.ru ili soft.ru. Pokrenite program na personalnom računaru. U pravilu, nakon instalacije, na radnoj površini će se pojaviti prečica. Prvo morate kopirati disk s podacima koji planirate snimiti uz zaštitu od kopiranja.

Umetnite disk sa podacima u drajv. Koristeći komande glavnog menija, napravite sliku diska i sačuvajte je na čvrstom disku. U stavci menija Record Disc izaberite opciju Load Cuesheet. Pronađite donji parametar Total Disc Time (na primjer, 44:03:52) i zapamtite ga.

Kreirajte lažni unos u CUE opisnoj datoteci koristeći bilo koji uređivač teksta (i obični Notepad će takođe). Da biste to uradili, dodajte linije TRACK 01 MODE[....]INDEX 01 00:00:00 u CUE datoteku. Prenumerirajte staze prema sadržaju vašeg fajla, postavljajući parametar MODE na isti kao u drugim zapisima .

Promijenite ukupno vrijeme diska oduzimanjem dvije sekunde. Sada zadnji unos izgleda ovako: TRACK 02 MODE[....]INDEX 01 44:01:52

Provjerite je li vrijeme početka nove staze isto kao 44:03:52 tako da nema preklapanja s podacima. Da biste to uradili, kliknite na Record Disc, stavku Disc Layout. Napišite podatke koji sadrže .

Nažalost, za bilo kakvu zaštitu postoji (ili će postojati) način hakovanja. Na primjer, ova metoda neće raditi za program Nero Burning Rom - to jest, korisnik će kopirati disk pomoću ovog programa ako koristi isti pogon. Možete koristiti i posebne programe koji šifriraju sav sadržaj, bez obzira na sadržaj, a istovremeno se postavljaju lozinke za otvaranje arhive.

Izvori:

- Narezivanje CD-a ili DVD-a sa

U nekim slučajevima postaje potrebno postaviti zaštitu datoteke, au nekim slučajevima i ukloniti je. To mogu biti banalni razlozi od gubitka lozinke iz zaštićene datoteke do želje za korištenjem informacija s ograničenim pristupom. Bez analize zakonitosti i mogućnosti vaših radnji, daćemo nekoliko načina za uklanjanje zaštite sa fajla.

Uputstvo

Kako ukloniti zaštitu zavisi od tipa datog fajla. Ako je zaštita od uređivanja postavljena u Excel ili Word datoteci, tada je najlakši način da otvorite ovu datoteku, prebacite sav sadržaj u novu datoteku i spremite je pod drugu . Nova datoteka kreirana na ovaj način će se moći uređivati.

Ako postoji potreba da uklonite zaštitu sa datoteka koje se nalaze na fleš kartici, pažljivo pregledajte medij. Možda postoji prekidač na samoj kartici koji postavlja ograničenja za rad sa fleš diskom. Pomerite ovaj prekidač i pokušajte da otvorite fajlove.

Ako nema takvog prekidača ili se ne može koristiti za uklanjanje zaštite, fleš disk je možda pogrešno isključen ili je možda došlo do greške prilikom pisanja datoteka. U tom slučaju mogu biti potrebne drastične mjere, sve do njegovog formatiranja.

Svima je poznat problem softverske piraterije - ljudi koji distribuiraju krekovan, "hakovan" softver krše zakone o autorskim pravima. Na sreću, postoje kompjuterski programi koji mogu zaštititi disk od prepisivanja. O tome će biti članak. Definitivno ćemo pretpostaviti da ćete zaštititi AudioCD disk, odnosno disk sa muzikom.

Trebaće ti

- program koji štiti disk od kopiranja - CD protektor, kao i običan program za narezivanje diskova - Nero.

Uputstvo

Potrebno je popuniti polja kao što su Phantom Trax imenik, Custom Message, Encryption Key. U prvom od navedenih polja morate navesti fasciklu u kojoj se nalaze datoteke, koje će naknadno biti zapisane na disk. U drugo polje upišite poruku - pročitaće je onaj ko želi disk. Treće polje je nekoliko znakova unesenih sa , mogu biti bilo koji i potrebni su samom programu. Nakon toga kliknite na dugme Prihvati - i pričekajte da program CD Protector završi svoj posao.

Zatim morate pokrenuti Nero Burning ROM program, u stavci izbornika "datoteka" odaberite "novo" (File - New). Otvara se prozor u kojem morate odabrati Audio - CD. Istovremeno, uvjerite se da polje za potvrdu ispred Write CD-Text nije označeno (write text cd). Idite na odjeljak Narezivanje i isključite Finalize CD i Disc-at-once. Nakon što završite sve operacije, kliknite na dugme "OK".

Nakon toga možete dodati datoteke projektu koji ste kreirali u drugom koraku. Zatim kliknite na stavku menija "Datoteka - Narezivanje diska". Pred vama će se otvoriti prozor “Narezivanje diska”, u “Postavke CD-a” potrebno je provjeriti stavke “Keš zapisa na tvrdom disku” i stavku “Izbriši tišinu na kraju zapisa”.

Povezani video zapisi

Izvori:

- kako prepisati

Ljudi koji često rade s različitim diskovima ponekad razmišljaju o stvaranju zaštite. Posebno je popularna zaštita od kopiranja. Ove operacije može obaviti i svaki korisnik koji želi. Samo trebate slijediti neka pravila.

Trebaće ti

- Personalni računar, CD Protector i Nero

Uputstvo

Kreirajte folder u kojem će se nalaziti za snimanje. Instalirajte se na program kao što je "CD Protector". Pokrenite polje "File to encrypt" i odredite lokaciju glavne datoteke. To može biti takva datoteka "Setup.exe". U odeljku "Fantom Trax direktorijum" navedite fasciklu u kojoj će biti pohranjene snimljene datoteke. U stavku pod nazivom "Prilagođena poruka" unesite onu koja će se odmah pojaviti kada neko proba vaš disk. Možete napisati bilo koji izraz. U polje pod nazivom "Ključ za šifriranje" unesite bilo koji par znakova iz vašeg . Njihovo značenje je nebitno. Kliknite na "ACCEPT!". Pričekajte neko vrijeme da se proces završi.

Zatim možete preći na sljedeći korak. Kliknite na dugme "Pomoć". Pročitajte upute za daljnji rad s diskom. Ovo će vam pomoći da brže obavite posao. Pokrenite program Nero koji je dostupan na bilo kom računaru. Ako je parametar "Čarobnjak" otvoren, zatvorite ga da bi bio praktičniji za rad. U meniju otvorite "File" i kliknite na karticu "New". Otvoriće se prozor "Nova kompilacija", izaberite stavku "Audio-CD" koja se nalazi sa leve strane. Postavite željene opcije. Idite na odjeljak "Audio-CD" i poništite izbor u polju pored riječi "Write CD-Text". U koloni "Narezivanje" ne zaboravite isključiti "Finalizuj CD" i također "Disc-At-Once". Kliknite na kolonu "Novo". Sa "File Browser" odaberite direktorij koji je postavljen za "Phantom Trax". Tamo odaberite datoteke "Track#1-Track#2 CD Protector.wav". Dodajte na prazan audio CD. . U meniju "Write CD" otvorite odeljak "CDA Options".

Zatim označite "Keširajte stazu na tvrdom disku prije narezivanja" zajedno sa "Ukloni tišinu na kraju *.cda staza". Sada možete započeti narezivanje numere na CD klikom na dugme "Napiši CD". Snimanje će biti obavljeno. Kliknite na "File" i odaberite "New". U prozoru pod nazivom "Nova kompilacija", pronađite "CD-ROM (ISO)" iz okomitog stupca s lijeve strane. U koloni "Multisession" označite stavku "Start Multisession disc". Uvjerite se da je opcija "Finalizuj CD" u "Narezivanje" definitivno onemogućena. Kada su svi fajlovi upisani na disk, iz menija "CD-Recorder" kliknite na kolonu "View Track" i pogledajte šta će tamo biti zapisano. Možete provjeriti svoj narezani disk.

Povezani video zapisi

Izvori:

- Kako staviti lozinku na tvrdi disk bez posebnih programa

Programeri su dugo pokušavali zaštititi svoje kreacije od neovlaštene upotrebe. U posljednje vrijeme posebno je aktualna zaštita CD-a od ilegalnog kopiranja. Uostalom, sada CD-RW nije mnogo skuplji od običnog CD-ROM-a, tako da se svi koji nisu previše lijeni bave snimanjem diskova. Stoga programeri pokušavaju spriječiti one koji nisu lijeni da kopiraju diskove sa svojim proizvodima. Ispod je minimum zadataka koje bi, po mom mišljenju, trebala riješiti dobra CD zaštita:

- Nemojte samo kopirati "jedan na jedan" disk na matricu.

- Zaštićeni disk ne bi trebao raditi u "virtuelnom obliku", tj. kada se slika diska upiše na čvrsti disk i, uz pomoć posebnog drajvera, emuliraju se sve CD-ROM operacije.

- Kod koji implementira prve dvije tačke mora biti zaštićen od istraživanja i modifikacija. One. morate otežati korištenje alata za otklanjanje grešaka, rastavljača itd.

- Ne ometajte rad korisnika sa CD-om: disk mora biti slobodno čitljiv na svim CD-ROM-ovima i, ako je AudioCD, na svim CD playerima.

Pogledajmo nekoliko popularnih zaštita od kopiranja CD-a. Počnimo sa zaštitama diskova s podacima.

CD Protect

Ova zaštita se zasniva na rukovanju diskom niskog nivoa. Na disku se stvaraju loši sektori, koje određuje sistem zaštite. Po ovim lošim sektorima možete podijeliti diskove na svoje / tuđe. Prema rečima programera, pokušaj kopiranja podataka sa takvog diska na čvrsti disk dovešće do pada sistema. Pokušaji kopiranja zaštićenog CD-a pomoću posebnih programa (CDClone, CDRWIN, itd.) također neće dati pozitivne rezultate. Ovo je jedna od rijetkih zaštita koja može zaštititi CD.

SafeDisc v3

Najnovija verzija "napredne" zaštite od Macrovision Corporation. SafeDisc v3 je korišten za zaštitu najpopularnijih igara objavljenih nakon novembra 2003. Glavni modul zaštićene aplikacije (EXE ili DLL) je šifriran pomoću određenog ključa. Zatim se, u skladu sa ovim ključem, na disk upisuje digitalni potpis, koji zauzima od 3 do 20 megabajta (u zavisnosti od stepena zaštite). Provjera autentičnosti diska se događa u roku od 10-20 sekundi. SafeDisc v3 čak podržava i virtuelne diskove, tj. Nakon uspješne identifikacije CD-a, možete nastaviti rad s virtualnim diskom. Jedini pronađeni način da se ukloni zaštita je da se popravi šifrirani modul.

laserska brava

Ova zaštita, pored šifriranja datoteka, stavlja jedinstvenu lasersku oznaku na površinu diska. Jer za to se koristi dodatna oprema, gotovo je nemoguće kopirati disk s takvom zaštitom. U teoriji. I praktično postoji nekoliko načina da se "prevari" LaserLock. Najjednostavniji je korištenje programa BlindRead (www.blindread.com) koji će vam omogućiti kopiranje zaštićenog diska. Vidjeli ste da se LaserLock koristi na diskovima (legalnih) igara kao što su Fallout 2 ili Metro Police.

Sada pređimo na zaštitu za muzičke CD-ove.

Key2Audio

Ova zaštita onemogućava reprodukciju CD-a na računaru, dok kod slušanja diska u kućnim CD plejerima nema problema. Key2Audio ni na koji način ne utiče na kvalitet muzike. Suština zaštite je sljedeća: prilikom snimanja diska, nekoliko jedinstvenih potpisa se stavlja izvan područja muzičkih podataka, koji se mogu uporediti s ljudskim otiscima prstiju. Ovi potpisi, prema programerima, ne mogu se kopirati ni na jednom CD snimaču. Kao rezultat toga, ispostavilo se da možete lako napraviti analognu kopiju muzike, ali s digitalnom postoji problem. Ali, kako se ispostavilo, program CDClone, sa odgovarajućim postavkama, omogućava vam da dobijete radnu kopiju CD-a. Key2Audio je korišten za zaštitu promotivnih kopija singla Michaela Jacksona "You Rock My World".

BayView Systems

Ova zaštita je dizajnirana da zaustavi pojavljivanje kompozicija na internetu prije službenog izdavanja CD-a. Da bi se to postiglo, samo dio muzike se snima na disk, a ostatak se prenosi putem interneta prodavcima CD-a i radio stanicama na dan kada je disk pušten u prodaju.

Pregledali smo nekoliko popularnih komercijalnih CD zaštita, a sada nekoliko riječi o programima koji vam omogućavaju da "zaobiđete" ove zaštite. CloneCD (www.elby.de) je najpogodniji za kopiranje diskova. Ovaj program zaista može mnogo, ali svaki sistem zaštite CD-a treba svoja podešavanja za CloneCD. Stoga se dodatni programi koriste za određivanje tipa zaštite za dati disk i prijenos odgovarajućih postavki na CloneCD. Primjer takvog programa je ClonyXL (www.cdmediaworld.com/cgi-bin/dlcmw.cgi?ClonyXLFinal_eng!zip). Program je besplatan, 271 Kb.

A sada pogledajmo programe koji ne "razbijaju" zaštitu, već rade upravo suprotno - štite CD-ove.

win lock

Ovo je vrlo jednostavan program koji radi u sprezi sa CDRWin-om (www.goldenhawk.com). Čitav posao WinLock-a je da kreira cue fajl, prema kojem će CDRWin, nakon narezivanja potrebnih podataka, dodati nekoliko lažnih zapisa sa muzikom i podacima na CD. Ove staze ne sadrže ništa korisno, a njihova veličina je svedena na minimum. Međutim, oni se neće uklopiti u logičku strukturu diska, tako da će neki programi za kopiranje CD-a odbiti kopirati takav disk. Ali ne bi trebalo biti problema sa pisanjem diska na čvrsti disk.

Lako zaključavanje zvuka

Ovaj program služi za zaštitu AudioCD-a. Nakon primene Easy Audio Loc, muzički disk se ne može slušati na računaru. To se postiže postavljanjem netačnih podataka u TOC (Sadržaj).

TZcopyprotection

Ovaj program radi više od prethodnih. Takođe vam omogućava da kreirate lažne numere, ali u jednu od njih možete staviti potrebne datoteke, bez kojih će CD biti beskoristan. Tako da će kopiranje samo glavne pjesme postati besmisleno. Osim toga, TZcopyprotection vam omogućava da veličinu bilo koje datoteke na disku učinite jednakom 2 GB (ako se početne postavke ne mijenjaju), što će otežati pohranjivanje CD slike na tvrdi disk. Istina, u ovom slučaju morate odabrati datoteku za koju se kontrolni zbroj ne izračunava.

Nažalost, nisam uspio "doći" do početne stranice ovih besplatnih programa, pa sam ih postavio na stranicu www.IvanFDC.narod.ru/download.html.

Ostaje samo dodati da čak i vrlo skupi sistemi za zaštitu od kopiranja diskova ne ispunjavaju uvijek svoje dužnosti, tako da se ne treba nadati apsolutnoj zaštiti svog CD-a. Po mom mišljenju, bolje je samo šifrirati tajne datoteke pouzdanim algoritmom.