يوجد حاليًا عدد كبير من تنسيقات البيانات الخاصة المستخدمة لتسجيل المعلومات على قرص مضغوط. لا يشمل ذلك فقط تنسيق البيانات الصوتية (CD Digital Audio - CD-DA) والتنسيق المستخدم لتخزين المعلومات التعسفية في نموذج مقبول بشكل عام لأنظمة الكمبيوتر الحديثة (DATA CD) ، ولكن أيضًا التنسيقات المحددة التي تسمح لك بإنشاء صورة المجموعات (Kodak CD ، CD -G) ، وتخزين معلومات الفيديو في نموذج قابل للتشغيل (CD-I) ، وتخزين معلومات نصية محددة إلى جانب البيانات الصوتية (CD-TEXT) وغيرها. وسبق كل هذه التنسيقات هو قرص مضغوط صوتي عادي. كان تطوير التنسيقات الأخرى مرتبطًا فقط بالقفزة الهائلة في التكنولوجيا التي حدثت بعد فترة وجيزة من إدخال الأقراص المضغوطة الصوتية في الإنتاج الضخم. اضطرت Philips ، بصفتها مطور المعيار الأساسي لتسجيل الأقراص المضغوطة الصوتية ، إلى إدراك الحاجة إلى تطوير نهج جديد جوهري لمشكلة كتابة البيانات المنظمة على قرص مضغوط. علاوة على ذلك ، نظرًا لوجود عدد من منصات الأجهزة في السوق العالمية التي تعمل على أنظمة تشغيل مختلفة بشكل كبير ، فقد جرت محاولة لتوحيد تنسيق تسجيل البيانات على قرص مضغوط. وهكذا ، نشأت تنسيقات تسجيل غريبة للغاية ، في بعض الحالات ضرورية لكتابة الألعاب والوسائط المتعددة بناءً على وحدات التحكم في الألعاب (Amiga CD32 ، و Atari Jaguar ، و Sony Playstation) ، وفي حالات أخرى - لتوسيع إمكانيات نهج الوسائط المتعددة في تقنيات الكمبيوتر والمستهلك من حيث المبدأ (Video-CD، CD-I، CD-XA، CD-TEXT، CD-G). يجب ملاحظة أحد التفاصيل المهمة - كل هذه التنسيقات هي تعديل للتنسيق الأساسي لتسجيل الأقراص الصوتية المضغوطة.

وهكذا ، في فترة زمنية قصيرة قياسية ، ظهر عدد كبير من الأقراص المدمجة في السوق ، تحمل مجموعة متنوعة من المعلومات ، سواء من حيث المحتوى والتكلفة الفعلية. في نفس الوقت ظهرت مشكلة التوزيع غير القانوني لهذا النوع من البيانات.

في 15 عامًا من تطوير الإعلام وصناعة الكمبيوتر ، كانت هناك محاولات لحماية هذا النوع من الملكية الفكرية ، وكانت ناجحة جدًا. ومع ذلك ، ليس من المنطقي التحدث عن الأساليب التي تم استخدامها في ذلك الوقت لتنفيذ الحماية كطرق يمكن استخدامها خارج المصنع. كانت حماية الأقراص في تلك السنوات تعتمد فقط على التلاعب بطلاء الأقراص ، والذي كان من المستحيل أساسًا الاستغناء عنه بدون آلة ضغط لتكرار الأقراص في المصنع.

لكن الوضع تغير الآن. منذ وقت ليس ببعيد ، ظهرت أجهزة حرق الأقراص في السوق ، مما يتيح لك إجراء عمليات معالجة معقدة للغاية باستخدام البيانات وفيزياء عملية التسجيل. والأهم من ذلك ، أصبحت هذه الأجهزة ميسورة التكلفة ولا تتطلب معدات خاصة.

ضع في اعتبارك طرق حماية المعلومات الموجودة على قرص مضغوط:

طريقة 1 حماية المعلومات عن طريق انتهاك بعض إشارات التحكم التي تتم كتابتها على القرص بشكل متزامن مع البيانات.

الطريقة الثانية حماية المعلومات عن طريق الكتابة إلى وسائط معدة مسبقًا ، يحتوي سطحها على عدد من العيوب غير القابلة للاسترداد والتي لا تتداخل مع القراءة ، ولكنها تتداخل بشكل أساسي مع إعادة كتابة القرص.

الطريقة الثالثة تعتمد حماية المعلومات على تغيير نظام الملفات المستخدم للتسجيل. تجدر الإشارة إلى أنه على الرغم من أن طريقة الحماية هذه أقل عالمية إلى حد ما ، إلا أنها تتيح لك أيضًا حماية البيانات بشكل فعال من إمكانية النسخ غير القانوني للقرص بأكمله ، لأن. من الممكن تنفيذ هجين للطرق 1-3.

دعنا نلقي نظرة فاحصة على كل من هذه الطرق.

طريقة 1

عندما يتم تسجيل جميع أنواع البيانات تمامًا على قرص مضغوط ، يتم إنشاء عدد من إشارات التحكم الرقمية وتسجيلها بشكل متزامن مع كتل البيانات. في الغالبية العظمى من الحالات ، يتم إجراء مثل هذا السجل في الأجهزة ويعني ذلك أن الجهاز ، باستخدام مولد داخلي ، يولد تسلسلات تحكم دون مشاركة مباشرة من برنامج الناسخ ويضعها في نهاية كل كتلة بيانات. تسمى هذه التسلسلات القنوات الفرعية. لا يوجد سوى ثمانية قنوات فرعية ومن المعتاد ترقيمها بأحرف إنجليزية صغيرة P و Q و R و S و T و U و V و W.

تستخدم الأقراص المضغوطة المسجلة في معيار CD-DA قناتين فرعيتين فقط - القناة الفرعية P ، والتي هي أساسًا ستروب عند نقل البيانات من البادئ إلى الجهاز ، والقناة الفرعية Q ، التي سجلت معلومات حول رمز الوقت وحالة الجهاز ، أكواد لمصحح أخطاء الأجهزة يعمل وفقًا لمخطط Solomon-Reed وبعض الرموز الأخرى. لمزيد من الاستخدام ، تم حجز 6 قنوات فرعية أخرى - R-W ، والتي تم تسجيلها على قرص مضغوط ، ولكن لم يتم استخدامها بالفعل. أثناء تطوير تنسيق CD-DA إلى تنسيقات أخرى ، تم إجراء عدد قليل فقط من المحاولات الناجحة لاستخدام القنوات الفرعية R-W. على سبيل المثال ، في القناة الفرعية R ، عند تسجيل قرص بتنسيقات CD-G و CD-TEXT ، يتم تسجيل بعض معلومات المستخدم حول حقوق النشر والتأليف لكل مسار. في حالات نادرة ، يتم استخدام المعلومات من القنوات الفرعية R-W بواسطة برامج الاختبار لتقييم أداء قارئ / كاتب قرص معين. عمليًا ، يحمل القرص المضغوط العادي الذي يحتوي على معلومات من نوع تعسفي اليوم 75٪ من القنوات الفرعية غير المستخدمة.

يتيح لك هذا الموقف حماية القرص المضغوط بطريقة خاصة. في عملية تسجيل القنوات الفرعية ، يتم تشكيل الكتل المملوءة بالكامل بشكل منفصل عن البيانات ، وهذا التسجيل لا ينتهك أي اتفاقيات ومعايير لتسجيل البيانات على قرص مضغوط ، ولكنه مكمل. في منطقة القناة الفرعية غير المستخدمة ، يتم تسجيل معلومات تحكم إضافية مرتبطة ضمنيًا ببيانات القنوات الفرعية P و Q. يستخدم برنامج كتابة الأقراص المحمية بهذه الطريقة بيانات القناة الفرعية Q لتشكيل W -قناة فرعية. البيانات المراد كتابتها إلى القناة الفرعية W هي في الأساس بيانات التحكم المقابلة المشفرة باستخدام خوارزمية متماثلة. يتكون المفتاح الأساسي للتشفير على أساس البيانات المسجلة في مناطق الخدمة على القرص المضغوط. في موازاة ذلك ، يتم إدخال قناة فرعية زائفة إضافية على شكل R. يكمن جوهر إدخال الأخير في حقيقة أن جزءًا من البيانات المكتوبة على القرص يتم وضعه في المنطقة ذات القناة الفرعية Q الصحيحة ، ولكن مع ستروب رئيسي خاطئ. عند قراءة قرص مضغوط مسجل بهذه الطريقة ، سيتم تجاهل هذه البيانات ببساطة دون التسبب في رسالة خطأ. ومع ذلك ، عند استخدام برنامج يمكنه قراءة هذه الأقراص بشكل صحيح ، قبل تحديد مدى فعالية معلومات القراءة ، سيتم فصل القنوات الحقيقية والزائفة ، مما يضمن القراءة الصحيحة والكاملة للبيانات بأكملها.

معنى إدخال قناة فرعية W مشفرة كما يلي. لا تقرأ معظم البرامج منطقة القناة الفرعية مباشرة عند نسخ قرص إلى قرص ، ولكنها تستخدم مولدات مدمجة أو تعتمد على إمكانيات الجهاز نفسه. إذا حاولت الكتابة فوق قرص باستخدام خوارزميات W و R متشابهة ، فستفقد القنوات الفرعية. سيتحقق البرنامج الذي تم نسخه بشكل غير قانوني ، قبل إطلاقه أو أثناء تثبيته ، من البنية التحتية للقنوات الفرعية للوسائط التي تم إطلاقه منها ، وإذا كان فك تشفير القناة الفرعية باستخدام المفتاح الذي تم الحصول عليه برمجيًا لا يعطي نتيجة تحكم ، ببساطة لن تبدأ.

يكون خيار الحماية هذا أكثر فعالية عند استخدامه مع الطريقة الثانية.

الطريقة الثانية

يجب كتابة البيانات على قرص يحتوي على مناطق قابلة للقراءة "سيئة". يجب ألا تتداخل هذه المناطق مع قراءة البيانات بأي من الطرق المقبولة لهذا التنسيق. يجب أن تفشل محاولات قراءة هذه المناطق أثناء نسخ قرص مضغوط وإحباط عملية النسخ من القرص المضغوط.

يوجد عدد من أجهزة نسخ الأقراص المضغوطة التي تدعم أوامر التحكم في طاقة الليزر وسرعة عمود المحرك. وتشمل هذه نماذج Plextor و Matsashita و Plasmon وبعض نماذج Teac. يعود إنشاء منطقة سيئة على القرص إلى إجراء التباين الفوضوي لهذه المعلمات أثناء عملية التسجيل باستخدام أوامر معايرة الطاقة الضوئية و Set Shaft Spd SCSI. الشرط الضروري والكافي للقراءة الناجحة اللاحقة للبيانات المكتوبة بهذه الطريقة هو المراقبة الدقيقة للمناطق السيئة في وقت الكتابة. هذا يعني أن برنامج الكتابة يغير معلمات الليزر قبل الكتابة ، وبعد ذلك ، عندما يتم الوصول إلى ظروف التسجيل العادية على سطح القرص في ذلك الموقع ، فإنه يكتب بيانات فعالة. علاوة على ذلك ، يتم تكوين بيانات القناة الفرعية Q ، المسؤولة عن تحديد موضع القطاع التالي غير الفاشل ، داخل برنامج الكتابة ، وليس بواسطة الجهاز نفسه ، ويتم تسجيلها بشكل منفصل.

وبالتالي ، باستخدام هذه الخوارزمية ، يمكننا الحصول على قرص آمن به أي بيانات تقريبًا.

عيب هذه الطريقة هو انخفاض كبير في الحجم الإجمالي للبيانات التي يمكن كتابتها مع زيادة درجة حماية القرص. ومع ذلك ، فإن ميزة هذه الطريقة هي أنه لن يتمكن أي جهاز نسخ من عمل نسخة من هذا القرص في أوضاع TAO (Track-at-Once) و SAO (جلسة في وقت واحد) و RAW. بالطبع ، يمكن للمستخدم نسخ البيانات بشكل غير قانوني دون تكرار بنية القرص ، ولكن فحص البرنامج بسهولة للوسائط التي يتم تشغيل البرنامج منها لن يجعل من الممكن تشغيل البرنامج من القرص المضغوط الأصلي.

الطريقة الثالثة

تتم كتابة البيانات إلى أي وسيط دائمًا بطريقة منظمة. يُطلق على طريقة إنشاء الهياكل الأساسية لتنظيم المعلومات على الوسائط عادةً نظام الملفات. تحدد هذه الطريقة معلمات مثل حجم فتحة القراءة / الكتابة (يشار إليها خطأً أحيانًا باسم طول القطاع) ، وكيفية إنشاء إدخالات الدليل وجداول التخصيص ، وبيانات التوقيت ، وأكواد المجموع الاختباري.

تتم كتابة البيانات على قرص مضغوط باستخدام نظام الملفات CDFS(نظام ملفات القرص المضغوط). في هذه الحالة ، يتم تكوين جدول تخصيص البيانات في منطقة الخدمة ، يحتوي على متجهات بداية البيانات (المسارات أو الملفات) والطول.

يتمثل جوهر طريقة الحماية هذه في استخدام نظام ملفات غير قياسي مع سجل قياسي تمامًا لجدول التخصيص. عند كتابة مجموعة من البيانات على القرص ، يقوم برنامج الكتابة بإنشاء جدول وكتابته في الجزء المقابل من منطقة الخدمة. في هذه الحالة ، يظل إدخال حجم البيانات مساويًا للصفر ، ويشير ناقل البيانات الأول إلى المنطقة التي ، في المعيار CDFS- يحتوي التنسيق على كتلة من البيانات المقابلة لبرنامج محمل معين. تتم كتابة البيانات نفسها بعد هذه الكتلة بتنسيق نظام ملفات محمي.

إذا حاولت نسخ مثل هذا القرص ، فسيحدد القارئ القياسي أن القرص ممتلئ ، لكن الطول الإجمالي لجميع الملفات يقترب من الصفر. ولن تتمكن من النسخ في أي وضع بخلاف وضع RAW. من ناحية أخرى ، عند البدء من هذا القرص ، فإن برنامج المحمل ، الذي سيبدأ العمل تلقائيًا ، سيقرأ البيانات بشكل صحيح من المناطق التي بها نظام ملفات غير قياسي ، وبعد ذلك سيبدأ التطبيق المسجل على القرص. يمكن استخدام هذه الطريقة مع الطريقتين 1 و 2 ، مما يزيد من موثوقية الحماية.

تسمح لك الطرق الموضحة بالحماية من محاولات النسخ باستخدام أوضاع TAO و SAO و RAW. ومع ذلك ، يجب أن نتذكر أن هناك أيضًا طريقة لعمل نسخة من القرص المضغوط الأصلي للمصفوفة في المصنع ، عندما يتم عمل نسخة مادية كاملة ودقيقة على آلة الضغط ، ثم يتم نسخها بالأحجام التي يحتاجها القراصنة . لكن هذه مشكلة في حل مشكلات الأمان العامة في الشركة المصنعة. لذلك ، نعتقد أن الأساليب التي طورناها يجب أن تقلل بشكل كبير من إمكانية النسخ غير القانوني وتكرار البيانات من قرص مضغوط.

مقارنة بين وسائل الحماية المختلفة.

سيسمح هذا الجدول في شكل مرئي ليس فقط بالحصول على المعلمات الرئيسية لجميع أنظمة الحماية ، ولكن أيضًا لتحليل خصائصها. يمكن استدعاء الدفاع القوي بالدفاع الذي لم يتم فتحه على الإطلاق (لم يتم فتحه بعد). يمكن اعتبار الوعد هو الذي يتم فتحه ، ولكن يتم فتحه بطريقة أو بأخرى. مثل هذه الحماية من المحتمل أن تصبح من الصعب كسرها إذا تمكن مطوروها من تقوية كتلة ضعيفة أو أخرى. وسننظر في الحماية الضعيفة التي يتم اختراقها من خلال الطرق الثلاثة المعروفة ، مما يشير إلى وظيفة حماية منخفضة للغاية.

| اسم الحماية | الشركة المصنعة \ الدولة | طريقة الحماية | الحاجة إلى معدات خاصة للحماية | حماية دفعات صغيرة على CD-R \ RW | طرق القرصنة |

| CD Cops | ربط أمان البيانات | رقم | رقم | يوجد العديد من "الشقوق" * | |

| قفل الليزر | MLS LaserLock International | نعم | رقم | مضاهاة ** ، نسخ أحادي القاعدة *** ، "كراك" | |

| قوة نجمة | تكنولوجيا الحماية (روسيا) | تحليل الخصائص الفيزيائية للقرص المضغوط. لا تسمية | رقم | نعم | الحماية لم تفتح بعد **** |

| القرص الآمن | شركة Macrovision | تطبيق علامات عدم النسخ | نعم | رقم | |

| SecuRom | سوني | تطبيق علامات عدم النسخ | نعم | رقم | مضاهاة ، نسخ أحادي ، "كراك" |

| TAGES | طومسون & M.P.O. | تحليل الخصائص الفيزيائية للقرص المضغوط. لا تسمية | رقم | رقم | مضاهاة ، صدع |

* يشير مصطلح "الكراك" هنا إلى برنامج خارجي قادر على التنصل من الحماية. باستخدام هذه الطريقة ، يتم إجراء تغييرات على رمز البرنامج المحمي.

** هذا النوع من البرامج يحاكي علامات الليزر. مع هذا النهج ، لا يتم إجراء أي تغييرات على رمز البرنامج الذي يتم فتحه.

*** أكثر طرق النسخ شيوعًا ، ومعناها استخدام ناسخات خاصة للبت ، مثل CloneCD. يمكن أن يعمل هذا النوع من الحماية بمفرده ومعه "صدع".

**** لدواعي الإنصاف ، تجدر الإشارة إلى وجود سابقة للفتح ، لكنها أصبحت ممكنة فقط بسبب حقيقة أن القراصنة تمكنوا من الوصول إلى رمز التطبيق غير المحمي ، وبعد ذلك تم عمل صدع.

دليل سريع لتقنيات القرصنة وكيفية حماية نفسك منها

(1) القرصنة عن طريق النسخ والمحاكاة

نسخة Bitwise

جوهر الهجوم هو أن المستخدم (وليس المهاجم دائمًا) يحاول نسخ القرص الذي بحوزته من أجل إنشاء نسخة (للاستخدام الشخصي أو للتداول).

لتنفيذ مثل هذا الهجوم ، يمكن استخدام برامج مختلفة ، غالبًا ما يتم تضمينها في توصيل أجهزة CD-R / RW. هذا هو برنامج Easy CD Creator الرسمي ، و CloneCD و BlindRead شبه الرسمي (نصف هكر):

يجب أن تكون الحماية قادرة على مواجهة هذا النوع من القرصنة ، نظرًا لأن القرصنة تبدأ عادةً ، نظرًا لوجود الكثير من الناسخات القادرة على نسخ الأقراص بحماية بدائية.

طرق الدفاع: هناك طريقتان لمواجهة القرصنة. الأول هو كتابة ملصق معين على القرص ، والذي لا يتم نسخه بالوسائل التقليدية (على سبيل المثال ، يتم إنشاء مقطع غير مستقر لا يمكن قراءته بواسطة الوسائط ، وإذا لم يكن قابلاً للقراءة ، فلا يمكن نسخه أيضًا ). لسوء الحظ ، هذه الطريقة ليست مستقرة دائمًا ، نظرًا لوجود برامج نسخ "متقدمة" بالفعل (نفس CloneCD و BlindRead) القادرة على تخطي هذه الأماكن (استبدال المناطق غير المستقرة ببيانات عشوائية) وتنفيذ النسخ حتى النهاية. تعتمد الطريقة الثانية على حقيقة أنك لست بحاجة إلى كتابة أي شيء في أي مكان ، ولكن عليك فقط أن تتذكر الخصائص الفيزيائية للقرص بطريقة معينة ، والتي لا يمكن استنساخها ببساطة عن طريق أي نسخ ، وبصورة أدق ، القرص يتم نسخ نفسها ، ولكن مع بنية فيزيائية مختلفة. وفقًا لذلك ، يمكن للمستخدم استنساخ الأقراص بسهولة ، ولكن المفتاح سيكون هو الذي تم شراؤه رسميًا.

محاكاة

يتيح لك هذا الأسلوب إنشاء برامج تشغيل افتراضية للأجهزة ومحاكاة الوصول إلى القرص. يعد هذا بالفعل اختراقًا خالصًا ، نظرًا للتشغيل العادي للتطبيق المفتوح ، يتم تثبيت برنامج تشغيل خاص في النظام ، والذي يقلد الوصول إلى ملصق غير قابل للنسخ على القرص ويعيد إلى البرنامج المفتوح بالضبط البيانات التي يتوقعها "نرى". غالبًا ما يتم استخدام طريقة مماثلة في البداية ، عندما يعرف المخترق كيفية الحصول على ملصق غير قابل للنسخ على قرص ، لكنه لا يريد حقًا التعامل مع البرنامج عن طريق التفكيك.

يمكن أن يعمل الإجراء المضاد مع أجهزة الكتابة / القراءة بمستوى منخفض ، عندما يكون من المستحيل اعتراض المكالمات إلى الجهاز. يجب تقديم شرح آخر هنا: لكي يتمكن تطبيق محمي من الوصول إلى قرص مضغوط والتحقق من وجود ملصق غير قابل للنسخ ، يجب على المرء استخدام إحدى وظائف القراءة / الكتابة التي يوفرها Windows نفسه. لقد طور المتسللون بالفعل عددًا من الآليات التي تسمح باعتراض المكالمات القياسية لوظائف Windows ، وبما أنه يمكنك اعتراض رسالة ، فهذا يعني أنه يمكنك محاكاة القراءة تمامًا ، واستبدال المكالمات القياسية تمامًا بمكالماتك الخاصة. كما ذكرنا أعلاه ، لا يمكن مواجهة طريقة القرصنة هذه إلا من خلال الوصول إلى محرك الأقراص وليس من خلال المكالمات القياسية.

(2) برنامج وحدة الاختراق

هذا هو المستوى التالي من القرصنة. في حال تعذر نسخ التطبيق ، وكانت طريقة حمايته غير معروفة أيضًا ، ينتقل المخترق إلى المستوى التالي من القرصنة - لدراسة منطق البرنامج نفسه ، من أجل ، بعد تحليل كود التطبيق بالكامل ، وعزل كتلة الحماية وإلغاء تنشيطها.

يتم تنفيذ برامج القرصنة بطريقتين رئيسيتين. هذا هو التصحيح والتفكيك.

التصحيح هو وضع خاص تم إنشاؤه بواسطة تطبيق خاص - مصحح الأخطاء ، والذي يسمح لك بتنفيذ أي تطبيق خطوة بخطوة ، وتمريره إلى البيئة بأكملها وجعل كل شيء كما لو كان التطبيق يعمل فقط مع النظام ، والمصحح نفسه غير مرئي. يتم استخدام آليات التصحيح من قبل الجميع ، وليس المتسللين فقط ، لأن هذه هي الطريقة الوحيدة للمطور لمعرفة سبب عدم عمل منشئ أفكاره بشكل صحيح. بطبيعة الحال ، يمكن استخدام أي فكرة جيدة للشر. هذا ما يستخدمه المتسللون من خلال تحليل كود التطبيق بحثًا عن وحدة حماية.

هذا هو ما يسمى بوضع التنفيذ خطوة بخطوة ، أو بعبارة أخرى ، وضع تفاعلي. وهناك أيضًا طريقة ثانية - التفكيك هو طريقة لتحويل الوحدات القابلة للتنفيذ إلى لغة برمجة مفهومة لشخص - المجمع. في هذه الحالة ، يحصل المخترق على نسخة مطبوعة لما يفعله التطبيق. صحيح أن النسخة المطبوعة يمكن أن تكون طويلة جدًا جدًا ، لكن لم يقل أحد أنه كان من السهل إزالة الحماية.

يستخدم المتسللون كلتا آليتي القرصنة بنشاط ، لأنه في بعض الأحيان يكون التطبيق أسهل في متابعة الخطوات ، وأحيانًا يكون من الأسهل الحصول على قائمة وتحليلها.

دعنا الآن نلقي نظرة على الطرق الرئيسية لاختراقها ومكافحتها.

مصححات

هناك عدد كبير جدًا من أدوات تصحيح الأخطاء: بدءًا من أدوات تصحيح الأخطاء التي تعد جزءًا من بيئة التطوير وحتى أدوات تصحيح الأخطاء التي تقوم بجهات خارجية "تغمر" التطبيق الذي تم تصحيحه بالكامل في البيئة التحليلية ، مما يمنح المطور (أو المتسلل) إحصائيات كاملة حول ما يفعله التطبيق وكيف. من ناحية أخرى ، فإن مثل هذا المصحح يقلد البيئة بشكل واضح لدرجة أن التطبيق ، الذي يعمل تحتها ، يعتقد أنه يعمل مع النظام مباشرة (مثال نموذجي لمصحح الأخطاء هذا هو SoftIce).

معارضة

هناك طرق عديدة للتصدي. هذه هي بالضبط طرق الرد ، لأن مهمتها الرئيسية هي جعل عمل مصحح الأخطاء إما مستحيلًا تمامًا أو شاقًا قدر الإمكان. دعنا نصف الطرق الرئيسية للرد:

العبث في كود البرنامج. طريقة يتم بها إدخال وظائف خاصة في البرنامج والمكالمات التي تؤدي إجراءات معقدة للوصول إلى محركات الأقراص ، ولكنها في الواقع لا تفعل شيئًا. عملية احتيال نموذجية. يحتاج المتسلل إلى تشتيت انتباهه عن طريق إنشاء فرع يجذب الانتباه من خلال المكالمات المعقدة ويحتوي على حسابات معقدة وكبيرة. سوف يدرك المخترق عاجلاً أم آجلاً أنه يتم خداعه ، لكن الوقت سيضيع.

باستخدام multithreading. إنها أيضًا طريقة فعالة للحماية تستخدم إمكانيات Windows للتنفيذ المتوازي للوظائف. يمكن لأي تطبيق أن يسير بشكل خطي ، أي التعليمات عن طريق التعليمات ، ويسهل قراءته بواسطة مصحح الأخطاء ، أو يمكن تقسيمه إلى عدة سلاسل يتم تنفيذها في وقت واحد ، بطبيعة الحال ، في هذه الحالة ، لا يوجد حديث عن خطية الكود ، ونظرًا لعدم وجود خطية ، فمن الصعب تنفيذ التحليل هنا. كقاعدة عامة ، يؤدي إنشاء 5-6 خيوط أو أكثر إلى تعقيد حياة المخترق بشكل كبير. وإذا تم تشفير التدفقات أيضًا ، فسيتعطل المخترق لفترة طويلة ، في محاولة لفتح التطبيق.

قمع تغييرات بيئة التشغيل- البرنامج نفسه يعيد تكوين البيئة عدة مرات ، أو يرفض العمل في البيئة المتغيرة على الإطلاق. ليست كل أدوات تصحيح الأخطاء قادرة على محاكاة بيئة النظام بنسبة 100٪ ، وإذا غيّر التطبيق "التجريبي" إعدادات البيئة ، فقد يفشل المصحح "الخاطئ" عاجلاً أو آجلاً

معارضة وضع الحواجز. آلية خاصة يدعمها المعالج الدقيق ، والتي يمكن من خلالها دراسة البرنامج بالكامل ، بدءًا من البداية ، ولكن ، على سبيل المثال ، البدء فقط من المنتصف. للقيام بذلك ، يتم وضع مكالمة خاصة في منتصف البرنامج (نقطة الاستدعاء هي BreakPoint) ، والتي تنقل التحكم إلى مصحح الأخطاء. يكمن عيب هذه الطريقة في حقيقة أنه من أجل تنفيذ المقاطعة ، يجب إجراء تغيير في رمز التطبيق قيد الدراسة. وإذا قام التطبيق من وقت لآخر بفحص نفسه بحثًا عن نقاط تفتيش ، فسيكون القيام بذلك صعبًا للغاية.

تغييرات في بعض سجلات المعالجات، والتي لا يتفاعل معها المصححون بشكل كافٍ. كما هو الحال مع البيئة. يعد مصحح الأخطاء أيضًا برنامجًا ويستخدم أيضًا نظام التشغيل والمعالج ، وهو واحد للجميع. لذلك إذا قمت بتغيير بعض سجلات المعالجات الدقيقة التي لا يستطيع مصحح الأخطاء محاكاتها ، فيمكنك "تقويض" صحتها بشكل كبير.

المفككات وعربات النقل

قيل عن المفكك أعلاه ، ولكن حول شاحنة قلابة ، يمكنك إضافة أنه عمليا نفس المفكك ، فقط لا يترجم الملف الموجود على القرص إلى رمز المجمع ، ولكن محتويات ذاكرة الوصول العشوائي في الوقت الحالي عندما بدأ التطبيق في التنفيذ بشكل طبيعي (أي اجتاز جميع الدفاعات). هذه إحدى الوسائل الخبيثة للقرصنة ، حيث لا يضطر المخترق للتعامل مع الآليات التي تعارض تصحيح الأخطاء ، فهو ينتظر فقط حتى يكمل التطبيق جميع عمليات التحقق من شرعية الإطلاق ، وفحص الملصقات الموجودة على القرص ، و يبدأ التشغيل العادي. في هذه اللحظة ، تزيل شاحنة قلابة الكود "النظيف" بدون شوائب. لفرح الجميع ، لا يمكن لجميع الدفاعات أن تكشف عن نفسها فقط! والمزيد عن ذلك أدناه:

التشفير. الطريقة الأبسط والأكثر فعالية لمواجهة. يعني أن جزءًا معينًا من الكود لا يظهر أبدًا في شكل حر. يتم فك الشفرة فقط قبل نقل التحكم إليها. أي أن البرنامج بأكمله أو جزء منه مشفر ، ولا يتم فك تشفيره إلا قبل تنفيذه. وفقًا لذلك ، لتحليل الكود الخاص به ، تحتاج إلى استخدام مصحح أخطاء ، ويمكن أن يكون عمله معقدًا للغاية (انظر أعلاه)!

التشفير وفك التشفير (تغيير الرمز الديناميكي). طريقة تشفير أكثر تقدمًا لا تقوم فقط بفك تشفير جزء من التعليمات البرمجية عند التنفيذ ، بل تقوم أيضًا بتشفيرها مرة أخرى بمجرد تنفيذها. مع هذه الحماية ، سيتعين على المخترق قضاء كل الوقت مع مصحح الأخطاء ، وسيستمر كسر الحماية لفترة طويلة جدًا جدًا.

استخدام الأجهزة الافتراضية.ترقية أخرى للتشفير. لا تقتصر هذه الطريقة على تشفير أجزاء التعليمات البرمجية بالكامل وفك تشفيرها ، ولكن القيام بذلك عن طريق الأمر ، تمامًا مثل مصحح الأخطاء أو عمل الجهاز الظاهري: خذ الرمز ، وقم بتحويله إلى رمز الجهاز وأرسله للتنفيذ ، وهكذا دواليك حتى يتم تنفيذ الوحدة بأكملها. تعد هذه الطريقة أكثر فاعلية من الطرق السابقة ، نظرًا لأن وظائف التطبيق ليست مفتوحة أبدًا للمتسللين على الإطلاق. بطبيعة الحال ، من الصعب تنفيذه ، ولكن من خلال تنفيذه ، يمكنك حماية نفسك من تجاوزات أي متسللين. لكن هذه الطريقة لها عيب - الأداء ، لأن مثل هذه الترجمة تستغرق الكثير من الوقت ، وبالتالي فإن الطريقة جيدة لحماية أقسام الكود الهامة فقط.

إجراءات مضادة إضافية

يوجد هنا بالفعل وصف خالص لأي احتمالات للرد المضاد. يتم تقديم مقدمات عامة ، لأن الحماية لا يمكن أن تكون فعالة إلا عندما تتم كتابة كل وحدة من وحداتها بضمير سليم باستخدام حيل مختلفة. أي أن جميع الوصفات المذكورة أعلاه يجب أن تكون موجودة بشكل أو بآخر في أي نظام.

استخدم موارد نظام Windows لتخزين بيانات الحماية: ذاكرة إضافية مخصصة لإعدادات النافذة وتخزين الخيط المحلي. جوهر الطريقة هو الاستخدام غير القياسي للمناطق القياسية ، على سبيل المثال ، لتخزين المفاتيح وكلمات المرور: وما إلى ذلك ، وليس على الإطلاق حيث سيتم البحث عنها عند الاختراق في المقام الأول.

استخدم عوامل المقارنة بطرق غير قياسية لتجنب وجودها الواضح. للمقارنة ، هناك بعض إرشادات المعالجات الدقيقة التي يعرفها كل من المطورين والمتسللين. وإذا حاولت استخدام أنواع غير قياسية من المقارنة ، فيمكنك إرباك المتسلل قليلاً الذي يتوقع إجابة قياسية.

تجنب الوصول إلى المتغيرات المرتبطة مباشرة بالحماية. أي ، استخدم أي طرق غير مباشرة للوصول إلى مناطق خاصة.

استخدم طريقة "الانعكاس" للحدث ، أي تطبيق الإجراءات غير القياسية على المكالمات القياسية. نوقش هذا أعلاه.

استخدم خوارزميات موثوقة تم اختبارها على مدار الوقت للتشفير ، وما إلى ذلك.

يتم سرد الأساليب الرئيسية فقط هنا ، ولا حتى الأساليب الرئيسية ، ولكن المعروفة. وسنتعرف على التطورات الأصلية لاحقًا ، بمجرد أن يتمكن المتسللون من اختراق حماية فريدة أخرى.

يمكن كسر حماية نسخ Key2Audio للأقراص الصوتية المضغوطة ، والتي تم تنفيذها مؤخرًا من قبل عدد من شركات التسجيل ، باستخدام قلم تعليم عادي.

تم اكتشاف ذلك من قبل بعض الباحثين المجهولين الذين نشروا معلومات حول اكتشافهم على الإنترنت ، وفقًا لتقارير رويترز.

تتمثل تقنية Key2Audio ، التي طورتها Sony ، في حقيقة أنه يتم تسجيل مسار إضافي ببيانات رقمية غير صحيحة على قرص مضغوط يحتوي على مقطوعات موسيقية. يوجد هذا المسار عادةً على الدائرة الخارجية للقرص. تم تصميم أجهزة الكمبيوتر الشخصية بحيث تقرأ في البداية مسارات المعلومات. نظرًا لأن البيانات الموجودة على مسار الحماية خاطئة ، سيحاول الكمبيوتر قراءتها دون جدوى ولن يتمكن من تشغيل الموسيقى المسجلة على نفس القرص.

ينطبق هذا القيد على كل من أجهزة الكمبيوتر الشخصية وأجهزة كمبيوتر Macintosh (تتجمد بعض أجهزة Macintosh عند استخدام مثل هذه الأقراص) ، وكذلك بعض طرز المشغلات المحمولة والسيارات. تقوم أجهزة الصوت المنزلية العادية بتشغيل هذه الأقراص دون مشاكل.

تبين أن تجاوز هذه الحماية أمر بسيط للغاية: إذا تم رسم "المسار الخاطئ" بعلامة عادية ، فيمكن بسهولة قراءة بقية محتويات القرص المحمي بواسطة الكمبيوتر ، وبالتالي نسخها إلى قرص ثابت أو وسيلة تخزين أخرى.

بناء على المقالات:

بافيل تكاتشيف ، ألكسندر سينيتسكي ، بافيل خليزوف ، فلاديمير جورتشاكوف ، سيرجي كارلوفسكي

UDC 638.235.231 "استخدام البرامج والأجهزة لحماية المعلومات الموجودة على القرص المضغوط من النسخ والاستنساخ غير المشروعين"

نوفيتشكوف الكسندر

تحليل السوق لحماية البرمجيات ضد النسخ غير المصرح به.

تعليمات

قم بتنزيل وتثبيت الإصدار 3.6 من برنامج حرق الأقراص CDRWin أو إصدار أحدث. يمكنك العثور عليه على موقع الويب الخاص ببرامج softodrom.ru أو soft.ru. قم بتشغيل البرنامج على جهاز كمبيوتر شخصي. كقاعدة عامة ، بعد التثبيت ، سيظهر اختصار على سطح المكتب. تحتاج أولاً إلى نسخ قرص البيانات الذي تخطط لنسخه مع حماية النسخ.

أدخل قرص البيانات في محرك الأقراص. باستخدام أوامر القائمة الرئيسية ، قم بعمل صورة قرص ، وحفظها على القرص الصلب. في عنصر القائمة Record Disc ، حدد الخيار Load Cuesheet. ابحث عن المعلمة السفلية Total Disc Time (على سبيل المثال ، 44:03:52) وتذكرها.

أنشئ إدخالًا وهميًا في ملف وصف CUE باستخدام أي محرر نصوص (سيفعل برنامج Notepad العادي أيضًا). للقيام بذلك ، أضف الأسطر TRACK 01 MODE [....] INDEX 01 00:00:00 إلى ملف CUE. أعد ترقيم المسارات وفقًا لمحتويات ملفك ، واضبط معلمة MODE على نفس ما في السجلات الأخرى .

قم بتغيير إجمالي وقت القرص بطرح ثانيتين. الآن يبدو الإدخال الأخير كما يلي: TRACK 02 MODE [....] INDEX 01 44:01:52

تأكد من أن وقت بدء المسار الجديد هو نفسه 44:03:52 بحيث لا يوجد تداخل مع البيانات. للقيام بذلك ، انقر فوق سجل القرص ، عنصر تخطيط القرص. اكتب البيانات التي تحتوي على.

لسوء الحظ ، توجد (أو ستكون) طريقة للاختراق لأي حماية. على سبيل المثال ، لن تعمل هذه الطريقة مع برنامج Nero Burning Rom - أي ، سيقوم المستخدم بنسخ القرص باستخدام هذا البرنامج إذا كان يستخدم نفس محرك الأقراص. يمكنك أيضًا استخدام برامج خاصة تقوم بتشفير كل المحتوى ، بغض النظر عن المحتوى ، وفي نفس الوقت يتم تعيين كلمات المرور لفتح الأرشيف.

مصادر:

- النسخ على قرص مضغوط أو قرص DVD باستخدام ملفات

في بعض الحالات ، يصبح من الضروري تعيين حماية الملف ، وفي بعض الحالات ، إزالته. يمكن أن تكون هذه أسبابًا عادية من فقدان كلمة المرور من ملف محمي إلى الرغبة في استخدام المعلومات ذات الوصول المحدود. بدون تحليل شرعية وإمكانية أفعالك ، سنقدم عدة طرق لإزالة الحماية من أحد الملفات.

تعليمات

تعتمد كيفية إزالة الحماية من على نوع الملف المحدد. إذا تم تعيين حماية التحرير في ملف Excel أو Word ، فإن أسهل طريقة هي فتح هذا الملف ونقل جميع المحتويات إلى ملف جديد وحفظه تحت ملف آخر. سيكون الملف الجديد الذي تم إنشاؤه بهذه الطريقة قابلاً للتحرير.

إذا كانت هناك حاجة لإزالة الحماية من الملفات الموجودة على بطاقة فلاش ، فقم بفحص الوسائط بعناية. ربما يوجد مفتاح على البطاقة نفسها يضع قيودًا على العمل باستخدام محرك أقراص فلاش. حرك هذا المفتاح وحاول فتح الملفات.

إذا لم يكن هناك مثل هذا المفتاح ، أو لا يمكن استخدامه لإزالة الحماية ، فربما تم إيقاف تشغيل محرك الأقراص المحمول بشكل غير صحيح أو ربما حدث فشل أثناء كتابة الملفات. في هذه الحالة ، قد تكون هناك حاجة إلى إجراءات صارمة ، حتى تنسيقها.

مشكلة قرصنة البرامج معروفة للجميع - فالناس الذين يوزعون البرامج "المخترقة" المتصدعة ينتهكون قوانين حقوق النشر. لحسن الحظ ، هناك برامج كمبيوتر يمكنها حماية القرص من الكتابة فوقه. هذا ما ستكون المقالة حوله. من أجل التحديد ، سنفترض أنك ستحمي قرص AudioCD ، أي قرص به موسيقى.

سوف تحتاج

- برنامج يحمي القرص من النسخ - واقي للقرص المضغوط وكذلك برنامج عادي لنسخ الاسطوانات - نيرو.

تعليمات

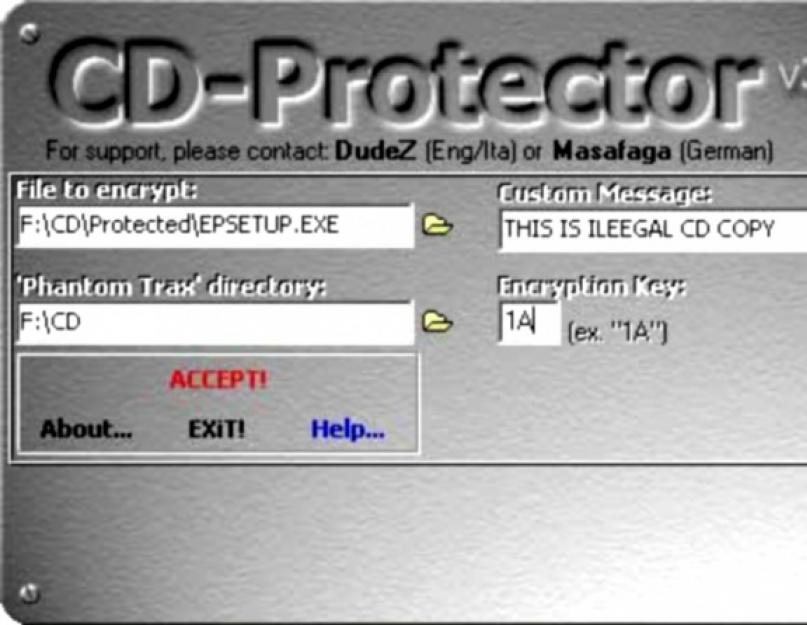

من الضروري ملء حقول مثل دليل Phantom Trax و Custom Message و Encryption Key. في أول الحقول المدرجة ، يجب عليك تحديد المجلد الذي توجد به الملفات ، والذي سيتم كتابته لاحقًا على القرص. في الحقل الثاني ، اكتب الرسالة - سيقرأها الشخص الذي يريد القرص. الحقل الثالث عبارة عن بضعة أحرف تم إدخالها باستخدام ، ويمكن أن تكون أيًا منها ويحتاجها البرنامج نفسه. بعد ذلك ، انقر فوق الزر قبول - وانتظر حتى يكمل برنامج CD Protector عمله.

بعد ذلك ، تحتاج إلى تشغيل برنامج Nero Burning ROM ، في عنصر القائمة "ملف" ، حدد "جديد" (ملف - جديد). تفتح نافذة يجب فيها تحديد Audio - CD. في نفس الوقت ، تأكد من عدم تحديد خانة الاختيار الموجودة أمام كتابة نص القرص المضغوط (كتابة نص على قرص مضغوط). انتقل إلى قسم النسخ وأوقف إنهاء القرص المضغوط والقرص في وقت واحد. بعد الانتهاء من جميع العمليات ، اضغط على زر "موافق".

بعد ذلك ، يمكنك إضافة ملفات إلى المشروع الذي قمت بإنشائه في الخطوة الثانية. بعد ذلك ، انقر فوق عنصر القائمة "ملف - نسخ قرص". ستفتح أمامك نافذة "نسخ القرص" ، في "إعدادات القرص المضغوط" تحتاج إلى التحقق من العناصر "تتبع ذاكرة التخزين المؤقت على القرص الصلب" والعنصر "حذف الصمت في نهاية المسارات".

فيديوهات ذات علاقة

مصادر:

- كيفية الكتابة

يفكر الأشخاص الذين غالبًا ما يعملون مع أقراص مختلفة في إنشاء الحماية. تحظى حماية النسخ بشعبية خاصة. يمكن أيضًا إجراء هذه العمليات بواسطة أي مستخدم يرغب. تحتاج فقط إلى اتباع بعض القواعد.

سوف تحتاج

- كمبيوتر شخصي ، واقي سي دي ، ونيرو

تعليمات

قم بإنشاء مجلد حيث سيتم وضعهم فيه للتسجيل. ثبت نفسك على برنامج مثل "CD Protector". قم بتشغيل الحقل "ملف للتشفير" ، وحدد موقع الملف الرئيسي. قد يكون مثل هذا الملف "Setup.exe". في قسم "دليل Phantom Trax" ، حدد المجلد الذي سيتم تخزين الملفات المسجلة فيه. في العنصر المسمى "رسالة مخصصة" ، أدخل العنصر الذي سيظهر فورًا عندما يحاول شخص ما استخدام القرص. يمكنك كتابة أي تعبير. في الحقل المسمى "مفتاح التشفير" ، أدخل أي زوج من الأحرف من ملف. معناها غير ذي صلة. انقر فوق "قبول". انتظر بعض الوقت حتى تكتمل العملية.

ثم يمكنك الانتقال إلى الخطوة التالية. انقر فوق الزر "تعليمات". اقرأ التعليمات لمزيد من العمل مع القرص. سيساعدك هذا على إنجاز المهمة بشكل أسرع. قم بتشغيل برنامج Nero المتاح على أي جهاز كمبيوتر. إذا كانت المعلمة "Wizard" مفتوحة ، فقم بإغلاقها لجعلها أكثر ملاءمة للعمل. في القائمة ، افتح "ملف" ، وانقر فوق علامة التبويب "جديد". ستفتح نافذة "تجميع جديد" ، حدد عنصر "قرص صوتي" الموجود على اليسار. عيّن الخيارات التي تريدها. اذهب إلى قسم "Audio-CD" وقم بإلغاء تحديد المربع المجاور للكلمات "Write CD-Text". في عمود "النسخ" ، لا تنس إيقاف تشغيل "إنهاء القرص المضغوط" وكذلك "القرص في المرة الواحدة". انقر فوق عمود "جديد". باستخدام "متصفح الملفات" ، حدد الدليل الذي تم تعيينه لـ "Phantom Trax". حدد ملفات "Track # 1-Track # 2 CD Protector.wav" هناك. أضف إلى قرص صوتي مضغوط فارغ. . في قائمة "كتابة القرص المضغوط" ، افتح قسم "خيارات CDA".

ثم حدد "Cache the Track on harddisk قبل النسخ" مع "إزالة الصمت في نهاية مسارات * .cda". يمكنك الآن بدء نسخ المسار على قرص مضغوط بالنقر فوق الزر "كتابة قرص مضغوط". سيتم التسجيل. انقر فوق "ملف" وحدد "جديد". في النافذة التي تحمل عنوان "New Compilation" ، ابحث عن "CD-ROM (ISO)" من العمود الرأسي على اليسار. في العمود "جلسة متعددة" ، حدد عنصر "بدء قرص متعدد الجلسة". تأكد من تعطيل خيار "إنهاء القرص المضغوط" في "النسخ" بالتأكيد. عندما تتم كتابة جميع الملفات على القرص ، من قائمة "مسجل الأقراص المضغوطة" ، انقر فوق عمود "عرض المسار" وشاهد ما سيتم كتابته هناك. يمكنك فحص القرص المحترق.

فيديوهات ذات علاقة

مصادر:

- كيفية وضع كلمة مرور على القرص الصلب بدون برامج خاصة

في عصر تكنولوجيا المعلومات ، أصبح تطوير أساليب تخزين المعلومات وحمايتها موضوعًا بحثيًا وثيق الصلة بشكل خاص لفرق البحث والمتحمسين الفرديين. لا تتطلب الحماية منتجات البرامج فحسب ، بل تتطلب أيضًا الأعمال الفنية المسجلة والمخزنة على الأقراص والمعلومات الشخصية للمواطنين.

كيف تحمي القرص من النسخ؟ توجد برامج لحماية الأقراص التي تحتوي على معلومات من النسخ. على سبيل المثال ، CD-Protect ، والذي يقوم بإنشاء مناطق سيئة خاصة على القرص يتعرف عليها نظام الحماية. وفقًا لهم ، يتم تقسيم الأقراص إلى صديق أو عدو. سيؤدي نسخ قرص محمي إلى محرك أقراص ثابت إلى تعطل النظام. هذا أحد البرامج التي تحمي الأقراص حقًا.

يقوم SafeDisc v3 بتشفير وحدة البرنامج الرئيسية باستخدام مفتاح محدد. يتم تطبيق توقيع رقمي على القرص ، يتوافق مع حجم هذا المفتاح من 3 إلى 20 ميغا بايت. يتم التعرف على أصالة القرص المحمي خلال 10-20 ثانية ، وبعد ذلك يمكنك العمل معه. لإزالة الحماية من هذا القرص ، تحتاج إلى تغيير الوحدة المشفرة.

يقوم LaserLock بتشفير الملفات ووضع علامات على القرص بالليزر باستخدام أجهزة اختيارية. من الناحية النظرية ، فإن نسخ قرص محمي أمر مستحيل. ووجدت عمليا عدة طرق لتجاوز هذا البرنامج.

عدة طرق للنسخ

إذا كانت هناك مشاكل في حماية القرص من النسخ ، فقد تم بالفعل اختراع طرق لحل المشكلات المعاكسة. يتم نسخ الأقراص المحمية بنجاح باستخدام المعلومات لأغراضها الخاصة.

يعد Alcohol 120٪ أحد أكثر البرامج شيوعًا التي تسمح لك بنسخ أقراص DVD المحمية ، وهو عبارة عن محاكي CD / DVD. يقوم البرنامج بإنشاء صورة قرص آمنة على القرص الصلب للكمبيوتر مع جميع المعلومات التي يمكن للبرامج الأخرى الوصول إليها. يتم التقاط الصورة كقرص عادي في محرك الأقراص. يمكن للبرنامج العمل في وقت واحد مع 31 صورة ويسمح لك بنسخ الأقراص المحمية باستخدام SafeDisc و LaserLock و Securom.

برنامج آخر لنسخ الأقراص المحمية هو Blindwrite. بمساعدتها ، يمكنك إنشاء نسخ متطابقة من أقراص CD / DVD ، وإزالة المعلومات من الأقراص المحمية ذات التنسيقات المختلفة ، حتى إذا كانت هناك أضرار ميكانيكية (خدش وبالية). يقوم المطورون بتحديث هذا البرنامج بانتظام.

توصل المتخصصون في مجال البرمجة وتكنولوجيا المعلومات إلى استنتاج مفاده أنه لا توجد طريقة موثوقة تمامًا لحماية الأقراص من النسخ. بعد كل شيء ، كلما طوروا طريقة حماية بعناية ، كلما كان من الصعب ، من ناحية أخرى ، ابتكار برامج لقراءة ونسخ الأقراص المحمية.

تعليمات

يعد نظام StarForce أحد أكثر أنظمة حماية النسخ شيوعًا. يضمن منشئو النظام حماية مطلقة للنسخ لمصنعي الألعاب ، ولكن مع النهج الصحيح ، لا يزال من الممكن نسخ القرص. ضع في اعتبارك نسخ قرص محمي باستخدام برنامج Alcohol 120٪. يمكن العثور بسهولة على هذا البرنامج وتثبيته على ملف. لن يقوم Alcohol 120٪ بنسخ البيانات من القرص فحسب ، بل سينقل أيضًا معلومات حول هيكله المادي إلى ملف خاص يقرأه المحاكي أثناء عملية التسجيل ، والذي بدوره سيحاكي التأخيرات التي تحاكي حماية StarForce.

أدخل القرص المراد نسخه إلى ملف. قم بتشغيل معالج التصوير في برنامج Alcohol 120٪. لا تنس تحديد مربع الاختيار "تمكين المحاكي" ، وحدد Starforce 1.x / 2.x كنوع البيانات. اضغط على "التالي". سيحتاج برنامج النسخ الناجح إلى إنشاء صورة افتراضية أولاً. أعط اسمًا للملف الذي تم إنشاؤه ، وحدد تنسيق * .mds وأخبر البرنامج بالمجلد الذي سيكتب فيه صورة القرص. قم بتعطيل جميع التطبيقات النشطة غير الضرورية ، واضبط سرعة قراءة محرك الأقراص على الحد الأدنى. كلما زادت دقة قراءة Alcohol 120٪ للقرص المصدر ، زادت احتمالية قدرته على التعامل مع الحماية. اعتمادًا على قوة الكمبيوتر ، بعد مرور بعض الوقت ، سيكتمل إنشاء الصورة الافتراضية ، يمكنك إزالة القرص من محرك الأقراص.

باستخدام الصورة الافتراضية المسجلة ، يمكنك القيام بأشياء مختلفة. أفضل حل هو ربط الصورة بقرص افتراضي. في الواقع ، برنامج Alcohol 120٪ متخصص في هذا. ولكن يمكنك محاولة نسخه على قرص فعلي. عند التسجيل ، يقوم Alcohol 120٪ بقراءة بيانات الحماية من ملف المعلومات ويحاول إعادة إنشاء نسخة فعلية من القرص الذي تحتاجه بالكامل. سرعة الكتابة ، وكذلك عند القراءة ، تحتاج إلى اختيار الحد الأدنى. بعد فترة ، سيكون القرص جاهزًا.

في بعض الأحيان تكون هناك حاجة لإنشاء أقراص مع حماية النسخ. على سبيل المثال ، يقوم كل عامل ثانٍ يشارك في تصوير فيديو للأحداث (أيام العطل ، والمناسبات ، وحفلات الزفاف) بإنشاء أقراص محمية. ولكن ماذا لو قمت بنسخ مثل هذا القرص ، ولكن تم مسح النسخة الأصلية على جهاز الكمبيوتر الخاص بك؟ تم تصميم معظم الأقراص المحمية ضد الكتابة بحيث تتم قراءة المعلومات الموجودة على هذه الأقراص ولكن لا يتم نسخها. يمكن حل هذه المشكلة عن طريق بعض البرامج التي تقوم بإنشاء صور قرص مع دعم أنظمة الحماية.

سوف تحتاج

- الكحول 120٪

تعليمات

أحد هذه البرامج هو برنامج Alcohol 120٪. سيقوم هذا البرنامج بإنشاء صورة كاملة على القرص الصلب الخاص بك. يدعم الكحول معظم تنسيقات الأقراص ، ويسمح لك بالعمل مع 30 صورة في نفس الوقت. تتيح لك هذه الأداة أيضًا نسخ الأقراص التي قمت بنسخها باستخدام الحماية.

قم بتشغيل معالج تكوين الصور. حدد الناسخ الخاص بك - حدد نوع البيانات - Starforce 1.x / 2.x. انتبه أيضًا إلى عنصر قياس موضع البيانات. حدد هذا المربع. اضغط على "التالي".

أدخل اسم الصورة المستقبلية. انقر فوق "ابدأ" - حدد سرعة قراءة القرص الخاص بك. اضبط السرعة على أدنى مستوى. سيستغرق الأمر الكثير من الوقت ، لكن جودة الصورة ستزيد بشكل كبير. يجدر إغلاق جميع البرامج المفتوحة ، لأن. يمكنهم تناول موارد النظام ، مما قد يؤثر سلبًا على صورة القرص المستقبلية. ثم انقر فوق "موافق" ، انتظر اكتمال هذه العملية.

بعد نسخ ملف الصورة ، تحقق من أدائه عن طريق تثبيته على القرص الظاهري للبرنامج نفسه.

مصادر:

- كيفية إزالة الحماية ضد الكتابة على القرص ، وإلا فإن الحماية تمنع التسجيل

كل شخص لديه أسراره الخاصة. وكلما تغلغل عدد أجهزة الكمبيوتر في حياة الناس ، زادت ثقتهم في الأسرار للحفاظ على الجهاز. لكن تخزين المعلومات الخاصة على جهاز كمبيوتر شخصي ليس آمنًا على الإطلاق. حتى إذا كانت حسابات المستخدمين محمية بكلمات مرور ، حتى إذا تم تعيين كلمة مرور في BIOS ، يمكن لأي شخص لديه وصول فعلي إلى الكمبيوتر إيقاف تشغيل محرك الأقراص الثابتة ونسخ المعلومات منه. وعندما يدرك الناس هذه الحقيقة المخيفة ، فإنهم يفكرون بشكل لا إرادي في كيفية تشفير القرص وبالتالي حماية بياناتهم بشكل موثوق. لحسن الحظ ، توجد الآن برامج مجانية موثوقة توفر الوظائف اللازمة.

سوف تحتاج

- يتوفر برنامج تشفير بيانات TrueCrypt المجاني للتنزيل من موقع truecrypt.org.

تعليمات

ابدأ عملية إنشاء مجلد جديد مشفر. قم بتشغيل TrueCrypt. حدد "مجلدات" و "إنشاء وحدة تخزين جديدة ..." من القائمة. سيفتح "معالج إنشاء مجلد TrueCrypt". في صفحة المعالج ، حدد "تشفير قسم / محرك أقراص غير تابع للنظام" وانقر فوق الزر "التالي". في الصفحة التالية ، حدد "حجم TrueCrypt القياسي" ، انقر فوق الزر "التالي". في الصفحة الثالثة ، انقر فوق الزر "تحديد جهاز". في مربع الحوار "تحديد قسم أو جهاز" الذي يظهر ، حدد القرص المراد تشفيره ، وانقر فوق "موافق". انقر فوق الزر "التالي". سيفتح المعالج التالي. حدد "إنشاء وحدة تخزين مشفرة وتهيئتها" ، انقر فوق " التالي ". بعد ذلك ، حدد خوارزميات التشفير والتجزئة في القوائم المنسدلة للصفحة الحالية ، انقر فوق الزر" التالي ". انقر فوق الزر" التالي "مرة أخرى. في حقل" كلمة المرور "، أدخل كلمة المرور للقرص ، في في الحقل "تأكيد" ، قم بتأكيد كلمة المرور التي تم إدخالها ، ثم انقر فوق "التالي".

قم بتهيئة محرك الأقراص. حرك مؤشر الماوس بشكل عشوائي لفترة من الوقت داخل الصفحة الحالية لمعالج إنشاء المجلد المشفر. هذا ضروري لتوليد عشوائي لخوارزميات التشفير. حدد نظام الملفات وحجم كتلة وحدة التخزين من القوائم المنسدلة. انقر فوق الزر "تنسيق". في مربع حوار التحذير الذي يظهر ، انقر فوق "نعم".

انتظر حتى تنتهي عملية التنسيق. قد يستغرق هذا وقتًا طويلاً إذا كان قسم القرص الذي تتم تهيئته كبيرًا بدرجة كافية. في مربعات الحوار التي تحتوي على الرسائل التي تظهر بعد التنسيق ، انقر على الأزرار "موافق". اضغط على زر "خروج".

قم بتحميل المجلد المشفر الجديد. في نافذة البرنامج الرئيسية ، انقر فوق الزر "تحديد جهاز ...". في مربع الحوار الذي يظهر ، حدد وحدة التخزين المشفرة ، وانقر فوق الزر "موافق". في القائمة الموجودة أعلى نافذة التطبيق ، حدد أي حرف محرك أقراص. انقر فوق الزر "جبل" في الجزء السفلي من نافذة تروكربت. سيظهر مربع حوار لإدخال كلمة مرور الوصول إلى القرص. أدخل كلمة المرور. سيظهر محرك أقراص جديد في قائمة أقراص الكمبيوتر ، يشار إليه بالحرف الذي حددته مسبقًا.

انسخ الملفات المحفوظة في الخطوة الأولى إلى المجلد المشفر. استخدم برنامج مدير الملفات ، أو وظائف نظام التشغيل.

فيديوهات ذات علاقة

ملاحظة

بعد تهيئة محرك الأقراص باستخدام TrueCrypt ، سيتم حذف جميع المعلومات الموجودة عليه. بالإضافة إلى ذلك ، لن يكون القرص قابلاً للقراءة بعد الآن. قبل تشفير محرك الأقراص ، تأكد من حفظ جميع المعلومات المهمة منه.

نصيحة مفيدة

استخدم إمكانيات إنشاء ملفات حاوية TrueCrypt لتخزين المعلومات المشفرة. هذا نهج أكثر مرونة من تشفير أقسام بأكملها. يمكن نقل ملف الحاوية إلى كمبيوتر آخر وتثبيته هناك كمحرك أقراص منفصل.

مصادر:

- كيفية وضع كلمة مرور على القرص الصلب بدون برامج خاصة

في بعض الأحيان توجد مواقف لا يسمح فيها نظام التشغيل لك بحذف أو نقل الملفات الموجودة على محرك الأقراص الثابتة الخاص بك. يحدث هذا غالبًا لأنك ، كمستخدم ، لا تملك الحقوق الكافية لحذف ملفات معينة. تحتاج إلى تغيير حقوق الوصول الخاصة بك والأذونات المقابلة.

سوف تحتاج

- - كمبيوتر؛

- - حقوق المسؤول.

تعليمات

ابحث في جهاز الكمبيوتر عن الملفات التي لا يمكنك العمل عليها. على سبيل المثال ، هذا هو مجلد "الألعاب". انقر بزر الماوس الأيمن على المجلد وحدد "خصائص" من القائمة المنسدلة. يمكن أن يكون أي مجلد موجود على القرص المحلي لجهاز الكمبيوتر الشخصي أو. يجدر أيضًا النظر في حقيقة أن بعض ملفات ومجلدات النظام قد لا يتم عرضها ، نظرًا لتعطيل وظائف عرض بيانات النظام.

انتقل إلى علامة التبويب "الأمان" وفي قائمة المستخدمين ، ابحث عن اسمك. انقر عليها بزر الفأرة الأيسر وتحقق من قائمة الأذونات الموجودة أدناه. إذا لم تكن مربعات الاختيار المطلوبة موجودة ، فانقر فوق الزر تحرير. حدد المربعات لجميع الأذونات التي تحتاجها. انقر فوق "موافق" وتطبيق لحفظ التغييرات. أغلق جميع النوافذ غير الضرورية للاستمرار في إلغاء حماية محركات الأقراص المحلية.

TrusCont DVD Protection Toolkit هو برنامج مجاني تم تطويره بواسطة TrusCont لحرق أقراص TrusCont Enhanced DVD-R. يجمع التطبيق بين وظائف نسخ القرص وحماية محتوياته. البرنامج له واجهة مستخدم واضحة. متوافق مع Widows 2000 - Windows 7.

تنزيل مجاني

- تنزيل دليل مستخدم TrusCont DVD Protection Toolkit (3.4 ميغابايت ، روسي)

تنزيل TrusCont Secure Flash Drive Burning Software

TrusCont TSFD Protection Toolkit هو برنامج مجاني تم تطويره بواسطة TrusCont لكتابة TrusCont Secure Flash Drive. يجمع التطبيق بين وظائف التسجيل وحماية محتواه. البرنامج له واجهة مستخدم واضحة. متوافق مع Widows 2000 - Windows 8.

تنزيل مجاني

- تنزيل دليل مستخدم TrusCont TSFD Protection Toolkit (6.5 ميجابايت ، باللغة الإنجليزية)

تنزيل برنامج النسخ على الأقراص المضغوطة القابلة للتسجيل

معالج القفل الآلي

يعد Autolock Wizard ™ برنامجًا مجانيًا وسهل الاستخدامتم تطويره بواسطة Hexalock لحرق أقراص CD-RX. يجمع التطبيق بين وظائف نسخ القرص وحماية محتوياته. يحتوي البرنامج على واجهة مستخدم واضحة ، والتي يتم إجراؤها على شكل سلسلة من المطالبات التي تظهر في عملية تحضير القرص.

يعد Autolock Wizard ™ برنامجًا مجانيًا وسهل الاستخدامتم تطويره بواسطة Hexalock لحرق أقراص CD-RX. يجمع التطبيق بين وظائف نسخ القرص وحماية محتوياته. يحتوي البرنامج على واجهة مستخدم واضحة ، والتي يتم إجراؤها على شكل سلسلة من المطالبات التي تظهر في عملية تحضير القرص.

يتطلب نظام حماية النسخ وصولاً مباشرًا إلى محرك الأقراص المضغوطة / أقراص DVD المحلي للكمبيوتر الشخصي من أجل مصادقة أقراص CD-RX. في أنظمة التشغيل Microsoft Windows 2000 و XP ، يُحظر على التطبيقات الحصول على وصول مباشر لقراءة محركات الأقراص ما لم يكن لدى مستخدم الكمبيوتر حقوق المسؤول المحلي. يمنع هذا التقييد نظام الحماية من مصادقة محرك الأقراص المحمي. تم توضيح حل هذه المشكلة باستخدام الأدوات المساعدة "إزالة واستعادة الحقوق" في وثائق "معالج القفل التلقائي".