Jelenleg számos speciális adatformátum létezik az információk CD-re való rögzítésére. Ezek nem csak a hangadatok formátumát (CD Digital Audio - CD-DA) és a tetszőleges információk modern számítógépes rendszerekben általánosan elfogadott formában történő tárolására használt formátumot (DATA CD) foglalják magukban, hanem olyan speciális formátumokat is, amelyek lehetővé teszik fényképek készítését. gyűjtemények (Kodak CD, CD -G), videoinformációkat tárolnak lejátszható formában (CD-I), specifikus szöveges információkat tárolnak hangadatokkal együtt (CD-TEXT) és mások. Mindezen formátumok előfutára egy hagyományos audio CD. Más formátumok kifejlesztése kizárólag a hatalmas technológiai ugrással volt összefüggésben, amely röviddel az audio-CD-k tömeggyártásba való bevezetése után következett be. A Philips, mint az audio-CD-k rögzítésének alapszabványának kidolgozója, kénytelen volt felismerni, hogy alapvetően új megközelítést kell kidolgozni a strukturált adatok CD-re írásának problémájára. Sőt, mivel a világpiacon számos, egymástól jelentősen eltérő operációs rendszeren futó hardverplatform létezik, kísérlet történt a CD-re történő adatrögzítés formátumának egységesítésére. Így nagyon egzotikus felvételi formátumok jelentek meg, amelyek bizonyos esetekben játékkonzolokon (Amiga CD32, Atari Jaguar, Sony Playstation) alapuló játékok és multimédia írásához szükségesek, másokban - a multimédiás megközelítés lehetőségeinek kiterjesztésére a számítógépes és fogyasztói technológiákban elvileg. (Video-CD, CD-I, CD-XA, CD-TEXT, CD-G). Egy fontos részletet meg kell jegyezni – ezek a formátumok az audio CD-k rögzítésének alapformátumának adaptációi.

Így rekordrövid idő alatt hatalmas számú CD jelent meg a piacon, amelyek sokféle információt hordoztak, mind tartalmilag, mind tényleges költségükben. Ezzel egy időben megjelent az ilyen jellegű adatok illegális terjesztésének problémája.

A média- és számítástechnikai ipar 15 éves fejlődése során voltak kísérletek az ilyen jellegű szellemi tulajdon védelmére, és nagyon sikeresek. Az akkori védekezés megvalósítására alkalmazott módszerekről azonban egyszerűen nincs értelme, mint feltehetően gyáron kívül használható módszerekről beszélni. Az akkori korongok védelme kizárólag a lemezek bevonatával végzett manipulációkon alapult, ami alapvetően lehetetlen volt a gyári lemezek sokszorosítására szolgáló présgép nélkül.

Most azonban megváltozott a helyzet. Nem is olyan régen megjelentek a piacon a lemezíró eszközök, amelyek lehetővé tették, hogy meglehetősen bonyolult manipulációkat végezzenek mind az adatokkal, mind a rögzítési folyamat fizikájával. És ami a legfontosabb, ezek az eszközök meglehetősen megfizethetővé váltak, és nem igényelnek speciális felszerelést.

Fontolja meg a CD-n lévő információk védelmének módszereit:

1. módszer Információ védelme az adatokkal szinkronban a lemezre írt vezérlő jelzések megsértésével.

2. módszer Információvédelem egy korábban előkészített adathordozóra írással, amelynek felülete számos helyrehozhatatlan hibát tartalmaz, amelyek nem zavarják az olvasást, de alapvetően a lemez újraírását.

3. módszer A rögzítéshez használt fájlrendszer megváltoztatásán alapuló információvédelem. Azt kell mondani, hogy annak ellenére, hogy ez a védelmi módszer valamivel kevésbé univerzális, lehetővé teszi az adatok hatékony védelmét a teljes lemez illegális másolásának lehetőségétől, mert. az 1-3. módszerek hibrid megvalósítása lehetséges.

Nézzük meg közelebbről az egyes módszereket.

1. módszer

Amikor abszolút minden típusú adatot felveszünk egy CD-re, számos vezérlő digitális jel generálódik és rögzítődik az adatblokkokkal szinkronban. Az ilyen rögzítés az esetek túlnyomó többségében hardverben történik, és azt jelenti, hogy az eszköz egy belső generátor segítségével a másolóprogram közvetlen közreműködése nélkül vezérlési sorozatokat állít elő, és ezeket minden adatblokk végére helyezi. Az ilyen sorozatokat alcsatornáknak nevezzük. Mindössze nyolc alcsatorna van, ezeket szokás kisbetűs angol P,Q,R,S,T,U,V,W betűkkel számozni.

A CD-DA szabványban rögzített CD-k csak két alcsatornát használnak - a P-alcsatornát, amely lényegében egy villogó, amikor a kezdeményezőtől a készülék felé továbbítja az adatokat, és a Q-alcsatornát, amelyben az időkódról, az eszköz állapotáról információ került be. rögzített , a Solomon-Reed séma szerint működő hardveres hibajavító kódjai és néhány más. A további felhasználáshoz további 6 alcsatornát foglaltak le - R-W, amelyek CD-re vannak rögzítve, de valójában nem használják. A CD-DA formátum más formátumokká történő fejlesztése során csak néhány sikeres kísérlet történt az R-W alcsatornák használatára. Például az R alcsatornában, ha egy lemezt CD-G és CD-TEXT formátumban rögzítenek, minden egyes műsorszámhoz rögzítésre kerül bizonyos felhasználói információk a szerzői jogokról és a szerzőségről. Ritka esetekben az R-W alcsatornákból származó információkat a tesztprogramok felhasználják egy adott lemezolvasó/író teljesítményének értékelésére. A gyakorlatban manapság egy tetszőleges típusú információkat tartalmazó közönséges CD a nem használt alcsatornák 75%-át hordozza.

Ez a helyzet lehetővé teszi a CD különleges védelmét. Az alcsatornák rögzítésének folyamatában az adatoktól elkülönítve teljesen kitöltött blokkok jönnek létre, és az ilyen rögzítés nem sért semmilyen megállapodást és szabványt az adatok CD-re történő rögzítésére, hanem kiegészíti. A fel nem használt alcsatorna területen további vezérlési információk kerülnek rögzítésre, amelyek implicit módon kapcsolódnak a P és Q alcsatorna adataihoz Az így védett lemezeket író program a Q-alcsatorna adatait használja fel a W kialakítására. -alcsatorna. A W-alcsatornára írandó adatok lényegében a megfelelő, szimmetrikus algoritmussal kódolt vezérlő adatok. A kódolás elsődleges kulcsa a szolgáltatási területeken a CD-n rögzített adatok alapján alakul ki. Ezzel párhuzamosan egy további pszeudokapuzó R-alcsatorna is bevezetésre kerül. Utóbbi bevezetésének lényege abban rejlik, hogy a lemezre írt adatok egy része a megfelelő Q-alcsatornával rendelkező, de hibás fő strobóval ellátott területre kerül. Az így felvett CD olvasásakor ezeket az adatokat a rendszer egyszerűen figyelmen kívül hagyja anélkül, hogy hibaüzenetet küldene. Az ilyen lemezek helyes beolvasására alkalmas program használatakor azonban az olvasási információ hatékonyságának eldöntése előtt a valódi és az álkapuzó csatornák szétválasztásra kerülnek, ami biztosítja az adatok teljes helyes és teljes kiolvasását.

A kódolt W-alcsatorna bevezetésének jelentése a következő. A legtöbb program nem olvassa be közvetlenül az alcsatorna területet lemezről lemezre másoláskor, hanem beépített generátorokat használ, vagy magának az eszköznek a képességeire hagyatkozik. Ha hasonló W és R algoritmusokkal próbál felülírni egy lemezt, az alcsatornák elvesznek. Az illegálisan másolt program az indítás előtt vagy a telepítés során ellenőrzi annak az adathordozónak az ultrastruktúráját, amelyről indult, és ha az alcsatorna dekódolása a program által kapott kulccsal nem ad ellenőrzési eredményt, akkor egyszerűen nem indul el.

Ez a védelmi lehetőség még hatékonyabb, ha a 2. módszerrel együtt alkalmazzák.

2. módszer

Az adatokat "rossz" olvasható területeket tartalmazó lemezre kell írni. Az ilyen területek nem zavarhatják az adatok olvasását az ehhez a formátumhoz elfogadott módszerek egyikével sem. A CD bemásolása közben ezeknek a területeknek az olvasására tett kísérletek kudarcot vallanak, és megszakítják a bemásolási folyamatot.

Számos CD-író támogatja a lézerteljesítmény és a hajtótengely fordulatszámának szabályozására szolgáló parancsokat. Ide tartozik a Plextor, a Matsashita, a Plasmon és néhány Teac modell. Ha rossz területet hoz létre a lemezen, akkor ezeknek a paramétereknek a kaotikus változása a felvételi folyamat során az Optical Power Calibration és a Set Shaft Spd SCSI parancsok használatával történik. Az így írt adatok utólagos sikeres leolvasásának szükséges és elégséges feltétele a rossz zónák íráskori pontos megfigyelése. Ez azt jelenti, hogy az írószoftver az írás előtt változtatja a lézerparamétereket, majd amikor az adott helyen a lemez felületén elérik a normál rögzítési feltételeket, hatékony adatokat ír. Sőt, a következő nem hibás szektor pozicionálásáért felelős Q-alcsatorna adatait az íróprogramon belül alakítják ki, és nem maga az eszköz, és külön rögzítik.

Így ezzel az algoritmussal szinte bármilyen adatot tartalmazó biztonságos lemezt kaphatunk.

Ennek a módszernek a hátránya, hogy jelentősen csökken az írható adatok teljes mennyisége, miközben növeli a lemez védelmét. A módszer előnye azonban, hogy egyetlen másolóeszköz sem lesz képes másolatot készíteni egy ilyen lemezről TAO (Track-at-Once), SAO (Session-at-Once) és RAW módban. Természetesen a felhasználó illegálisan másolhat adatokat anélkül, hogy a lemez szerkezetét megkettőzné, de a program indítási adathordozójának egyszerűen végrehajtható szoftveres ellenőrzése nem teszi lehetővé a program elindítását az eredeti CD-n kívül.

3. módszer

Az adatok bármilyen adathordozóra írása mindig strukturált módon történik. A médián lévő információk rendszerezésére szolgáló alapvető struktúrák felépítésének módszerét általában fájlrendszernek nevezik. Ez a módszer olyan paramétereket határoz meg, mint például az olvasási/írási rekesz mérete (ezt néha hibásan szektorhossznak nevezik), a címtárbejegyzések és a kiosztási táblák létrehozásának módja, az időzítési adatok és az ellenőrzőösszeg kódok.

Az adatok CD-re írása a fájlrendszer segítségével történik CDFS(Compact Disc File System). Ebben az esetben a szolgáltatási területen adatallokációs táblázat kerül kialakításra, amely tartalmazza az adatok (sávok vagy fájlok) kezdetének és hosszának vektorait.

Ennek a védelmi módszernek az a lényege, hogy egy nem szabványos fájlrendszert használjon az allokációs tábla abszolút szabványos rekordjával. Amikor egy adatkészletet lemezre ír, az íróprogram létrehoz egy táblázatot, és kiírja a szolgáltatási terület megfelelő részére. Ebben az esetben az adatméret-bevitel nulla marad, és az első adatvektor azt a területet jelzi, amelyen a szabványban CDFS-formátum egy adott betöltő programnak megfelelő adatblokkot tartalmaz. Maguk az adatok e blokk után egy védett fájlrendszer formátumában kerülnek kiírásra.

Ha megpróbál másolni egy ilyen lemezt, a szabványos olvasó megállapítja, hogy a lemez megtelt, de az összes fájl teljes hossza közel nulla. És nem lesz képes másolni más módban, mint RAW módban. Másrészt egy ilyen lemezről indulva az automatikusan működésbe lépő betöltő program helyesen olvassa be az adatokat a nem szabványos fájlrendszerű területekről, majd elindul a lemezre rögzített alkalmazás. Ennek a módszernek az alkalmazása az 1. és 2. módszerrel együtt lehetséges, ami tovább növeli a védelem megbízhatóságát.

A leírt módszerek lehetővé teszik a TAO, SAO és RAW módok használatával történő másolási kísérletek elleni védelmet. Nem szabad azonban elfelejteni, hogy a mátrix-eredeti CD-ről gyárilag is létezik másolási módszer, amikor egy nyomógépen elkészítik a teljes és pontos fizikai másolatot, majd a kalózoknak szükséges kötetekben replikálják. . De ez inkább az általános biztonsági kérdések megoldásában jelent problémát a gyártó cégnél. Ezért úgy gondoljuk, hogy az általunk kidolgozott módszereknek jelentősen csökkenteniük kell az adatok CD-ről történő illegális másolásának és replikációjának lehetőségét.

Különféle védelmek összehasonlítása.

Ez a táblázat lehetővé teszi vizuális formában nemcsak az összes védelmi rendszer fő paramétereinek megszerzését, hanem tulajdonságaik elemzését is. Erős védekezésnek nevezhetjük azt, amelyik egyáltalán nincs kinyitva (még nincs megnyitva). Ígéretesnek az tekinthető, amelyik megnyílik, de így vagy úgy megnyílik. Az ilyen védelem valószínűleg nehezen törhető fel, ha a fejlesztők meg tudják erősíteni egyik vagy másik gyenge blokkot. És figyelembe vesszük a gyenge védelmet, amelyet mindhárom ismert módszer feltör, ami rendkívül alacsony védelmi funkciót jelez.

| Védelem név | Gyártó\ország | Védelmi módszer | Speciális védelem szükségessége | Kis tételek védelme CD-R\RW lemezen | Hackelési módszerek |

| CD-zsaruk | Link adatbiztonság | NEM | NEM | Számos "repedés" van * | |

| lézeres zár | MLS LaserLock International | IGEN | NEM | Emuláció**, bitenkénti másolás***, "repedés" | |

| StarForce | Védelmi technológia (Oroszország) | A CD fizikai jellemzőinek elemzése. Nincs címkézés | NEM | IGEN | A védelem még nincs megnyitva**** |

| Biztonságos lemez | Macrovision Corporation | Nem másolási jelek alkalmazása | IGEN | NEM | |

| SecuRom | Sony | Nem másolási jelek alkalmazása | IGEN | NEM | Emuláció, bitenkénti másolás, "crack" |

| TAGOK | Thomson & M.P.O. | A CD fizikai jellemzőinek elemzése. Nincs címkézés | NEM | NEM | Emuláció, crack |

*A "crack" kifejezés itt olyan külső programra utal, amely képes megtagadni a védelmet. Ezzel a módszerrel módosítja a védett programkódot.

**Ez a fajta szoftver emulálja a lézernyomokat. Ezzel a megközelítéssel nem történik változás a megnyitandó program kódjában.

***A legelterjedtebb másolási módszer, melynek jelentése speciális bitenkénti másolók használata, mint például a CloneCD. Ez a fajta védelem önmagában és „repedésekkel” együtt is működhet.

****Az igazságosság kedvéért meg kell jegyezni, hogy van precedens a megnyitásra, de ez csak annak köszönhetően vált lehetségessé, hogy a kalózok hozzáfértek a nem védett alkalmazáskódhoz, ami után feltörés történt.

Gyors útmutató a hackelési technikákhoz, és hogyan védekezhet ellenük

(1) Hackelés másolással és emulálással

Bitenkénti másolat

A támadás lényege, hogy a felhasználó (nem mindig a támadó) megpróbálja lemásolni a birtokában lévő lemezt, hogy másolatot hozzon létre (személyes használatra vagy forgalomba hozatalra).

Egy ilyen támadás végrehajtásához különféle programok használhatók, amelyek gyakran a CD-R/RW eszközök szállítmányába tartoznak. Ez a hivatalos Easy CD Creator, valamint a félhivatalos (félhacker) CloneCD és BlindRead:

A védelemnek képesnek kell lennie az ilyen típusú hackelés ellen, mivel a hackelés általában ezzel kezdődik, hiszen nagyon sok másoló alkalmas primitív védelemmel ellátott lemezek másolására.

Védekezési módszerek: A hackelés ellen kétféle módon lehet védekezni. Az első, hogy a lemezre írnak egy bizonyos címkét, amelyet nem másolnak le hagyományos eszközökkel (például egy instabil szegmens jön létre, amely nem olvasható a média számára, és ha nem olvasható, akkor nem is másolható ). Sajnos ez a módszer nem mindig stabil, hiszen léteznek már „fejlett” másoló programok (ugyanaz a CloneCD és BlindRead), amelyek képesek az ilyen helyeket kihagyni (az instabil területeket tetszőleges adatokkal helyettesíteni), és a másolást a végéig végrehajtani. A második módszer azon alapszik, hogy nem kell semmit sehova írni, hanem csak bizonyos módon meg kell memorizálni a lemez fizikai jellemzőit, amelyeket egyszerűen semmilyen másolás nem képes reprodukálni, pontosabban a lemezt. maga másolt, de más fizikai szerkezettel. Ennek megfelelően a felhasználó könnyen klónozhat lemezeket, de a kulcs az lesz, amelyet hivatalosan megvásároltak.

emuláció

Ez a megközelítés lehetővé teszi virtuális eszközillesztők létrehozását és a lemezelérés szimulálását. Ez már tiszta hackelés, hiszen a megnyitott alkalmazás normál működéséhez egy speciális illesztőprogram van telepítve a rendszerbe, amely egy nem másolható címkéhez való hozzáférést imitál a lemezen, és pontosan azokat az adatokat adja vissza a megnyitott programnak, amelyeket elvár. "lát". Eleinte elég gyakran alkalmaznak hasonló módszert, amikor a hacker tudja, hogyan kell egy nem másolható címkét egy lemezre tenni, de nem igazán akar szétszedéssel foglalkozni a programmal.

Az ellenintézkedés lehet alacsony szinten író/olvasó eszközökkel dolgozni, amikor a berendezéshez érkező hívások lehallgatása lehetetlen. Itt még egy magyarázatot kell adni: ahhoz, hogy egy védett alkalmazás hozzáférjen a CD-hez, és ellenőrizze, hogy nem másolható címkét tartalmaz-e, használnia kell a Windows által biztosított olvasási/írási funkciók egyikét. A hackerek már számos olyan mechanizmust kifejlesztettek, amelyek lehetővé teszik a Windows-funkciók szabványos hívásainak lehallgatását, és mivel elfoghat egy üzenetet, ez azt jelenti, hogy teljesen szimulálhatja az olvasást, teljesen helyettesítve a szabványos hívásokat a sajátjával. Mint fentebb említettük, ez a hackelési módszer csak úgy ellensúlyozható, ha nem szabványos hívásokon keresztül fér hozzá a meghajtóhoz.

(2) Programmodul feltörése

Ez a hackelés következő szintje. Abban az esetben, ha nem lehetett másolni az alkalmazást, és a védelmi módszere sem ismert, akkor a hacker a hackelés következő szintjére lép - magának a programnak a logikájának tanulmányozására, hogy elemezze a teljes alkalmazáskódot, válassza ki a védelmi blokkot, és kapcsolja ki.

A hackerprogramokat két fő módon hajtják végre. Ez a hibakeresés és a szétszerelés.

A hibakeresés egy speciális alkalmazás által létrehozott speciális mód - egy hibakereső, amely lehetővé teszi, hogy lépésről lépésre végrehajtsa bármelyik alkalmazást, átadva azt a teljes környezetnek, és mindent úgy csináljon, mintha az alkalmazás csak a rendszerrel működne, és maga a hibakereső láthatatlan. A hibakereső mechanizmusokat mindenki használja, nem csak a hackerek, hiszen a fejlesztő csak így tudja kideríteni, miért nem működik megfelelően az ötletgazda. Természetesen minden jó ötlet felhasználható rosszra. Ezt használják a hackerek az alkalmazás kódjának elemzésekor, hogy védelmi modult keressenek.

Ez az úgynevezett step-by-step végrehajtási mód, vagy más szóval interaktív. És van egy másik is - a szétszerelés egy módja annak, hogy a végrehajtható modulokat egy személy számára érthető programozási nyelvre konvertálják - az Assembler. Ebben az esetben a hacker kinyomtatja, hogy mit csinál az alkalmazás. Igaz, a nyomat nagyon-nagyon hosszú lehet, de senki nem mondta, hogy könnyű volt eltávolítani a védelmet.

A hackerek mindkét feltörési mechanizmust aktívan használják, mert néha az alkalmazás könnyebben megy végig a lépéseken, néha pedig könnyebb egy listát beszerezni és elemezni.

Nézzük most a feltörés és az ellene való védekezés főbb módszereit.

Hibakeresők

Rengeteg hibakereső létezik: a fejlesztői környezet részét képező hibakeresőktől a harmadik féltől származó emuláló hibakeresőkig, amelyek teljesen „merítik” a hibakereső alkalmazást az analitikai környezetbe, így a fejlesztő (vagy hacker) teljes statisztikát ad arról, hogy mit és hogyan alkalmazás igen. Másrészt egy ilyen hibakereső olyan egyértelműen utánozza a környezetet, hogy az alatta futó alkalmazás azt hiszi, hogy közvetlenül a rendszerrel dolgozik (tipikus példa egy ilyen hibakeresőre a SoftIce).

Ellenzék

Az ellensúlyozásnak számos módja van. Pontosan ezek az ellenhatások módszerei, hiszen fő feladatuk, hogy a hibakereső munkáját vagy teljesen ellehetetlenítsék, vagy a lehető legfájósabbá tegyék. Ismertesse a fő ellenlépési módszereket:

Programkód elrontása. Egy olyan mód, amellyel speciális funkciókat vezetnek be a programba, és az összetett műveleteket végrehajtó hívások hozzáférnek a meghajtókhoz, de valójában nem tesznek semmit. Tipikus átverés. A hacker figyelmét egy olyan ág létrehozásával kell elterelni, amely összetett hívásokkal vonzza magára a figyelmet, és összetett és nagy számításokat tartalmaz. A hacker előbb-utóbb rájön, hogy becsapják, de az idő elvész.

Többszálú feldolgozás használata. Szintén hatékony védelmi módszer, amely a Windows képességeit használja a funkciók párhuzamos végrehajtására. Bármely alkalmazás mehet lineárisan, azaz utasításonként, és könnyen olvasható hibakeresővel, vagy több szálra bontható egyszerre futva, természetesen ebben az esetben szó sincs a kód linearitásáról, és mivel nincs linearitás, ezért az elemzés itt nehezen kivitelezhető . Általában 5-6 vagy több szál létrehozása jelentősen megnehezíti a hacker életét. És ha a streamek is titkosítva vannak, akkor a hacker hosszú ideig elakad, és megpróbálja megnyitni az alkalmazást.

A működési környezet változásainak elnyomása- a program maga többször átkonfigurálja a környezetet, vagy egyáltalán nem hajlandó a megváltozott környezetben dolgozni. Nem minden hibakereső képes 100%-ban szimulálni a rendszerkörnyezetet, és ha a "kísérleti" alkalmazás megváltoztatja a környezet beállításait, akkor előbb-utóbb a "rossz" hibakereső meghibásodhat.

Ellenkezés az ellenőrző pontok felállításával szemben. A mikroprocesszor által támogatott speciális mechanizmus, melynek segítségével nem a teljes programot lehet tanulmányozni, az elejétől kezdve, hanem például csak a közepétől kezdve. Ehhez egy speciális hívás kerül a program közepére (a híváspont a BreakPoint), amely átadja a vezérlést a hibakeresőnek. A módszer hátránya abban rejlik, hogy a megszakítás megvalósításához módosítani kell a vizsgált alkalmazás kódját. És ha az alkalmazás időről időre ellenőrzi magát, hogy vannak-e ellenőrzőpontok, akkor ezt nagyon-nagyon nehéz megtenni.

Változások bizonyos processzorregiszterekben, amire a hibakeresők nem reagálnak megfelelően. Ugyanúgy, mint a környezettel. A hibakereső is egy program, és az operációs rendszert és a processzort is használja, ami mindenki számára egy. Tehát ha megváltoztat bizonyos mikroprocesszor-regisztereket, amelyeket a hibakereső nem tud emulálni, akkor jelentősen "alááshatja" az állapotát.

Szétszerelők és dömperek

Fentebb a disassemblerről volt szó, de a dömperről hozzá lehet tenni, hogy gyakorlatilag ugyanaz a disassembler, csak nem a lemezen található fájlt fordítja az assembler kódba, hanem a RAM tartalmát abban a pillanatban, amikor az alkalmazás elkezdett normálisan futni (azaz minden védelmen átment). Ez a hackelés egyik alattomos eszköze, amelyben a hackernek nem kell megbirkóznia a hibakeresést ellensúlyozó mechanizmusokkal, csak megvárja, amíg az alkalmazás elvégzi az indítás jogszerűségének minden ellenőrzését, ellenőrizve a lemezen lévő címkéket, és megkezdi a normál működést. Ebben a pillanatban a dömper szennyeződések nélkül eltávolítja a "tiszta" kódot. Mindenki örömére nem minden védekezés képes felfedni magát! És erről bővebben lent:

Titkosítás. A védekezés legegyszerűbb és leghatékonyabb módja. Azt jelenti, hogy a kód egy része soha nem jelenik meg szabad formában. A kód visszafejtése csak azelőtt történik meg, hogy az irányítást átadják rá. Vagyis a teljes program vagy annak egy része titkosítva van, és csak a végrehajtás előtt kerül visszafejtésre. Ennek megfelelően a kódjának elemzéséhez hibakeresőt kell használni, és a munkája nagyon-nagyon bonyolult lehet (lásd fent)!

Titkosítás és visszafejtés (dinamikus kódváltás). Egy fejlettebb titkosítási módszer, amely nem csak a kód egy részét dekódolja végrehajtáskor, hanem vissza is titkosítja azt, amint végrehajtásra került. Ilyen védelem mellett a hackernek minden időt a hibakeresővel kell töltenie, és a védelem feltörése nagyon-nagyon sokáig elhúzódik.

Virtuális gépek használata.Újabb titkosítási frissítés. A módszer nem csupán a teljes kódrészletek titkosítása és visszafejtése, hanem parancs segítségével, ahogyan egy hibakereső vagy egy virtuális gép működik: vegyük a kódot, konvertáljuk gépi kóddá, és elküldjük végrehajtásra, és így tovább, amíg a teljes modul végrehajtásra kerül. Ez a módszer sokkal hatékonyabb, mint a korábbiak, hiszen az alkalmazás funkciói egyáltalán nem nyitottak a hackerek számára. Természetesen nehéz megvalósítani, de megvalósításával megvédheti magát a hackerek behatolásától. Ennek a módszernek azonban van egy hátránya - a teljesítmény, mivel az ilyen fordítás sok időt vesz igénybe, és ennek megfelelően a módszer csak a kritikus kódszakaszok védelmére alkalmas.

További ellenintézkedések

Itt már tisztán le van írva az esetleges ellenlépési lehetőségek. Általános bevezetést adunk, mert a védelem csak akkor lehet hatékony, ha minden egyes modulját jó lelkiismerettel, különféle trükkökkel megírják. Vagyis az összes fent említett receptnek ilyen vagy olyan formában jelen kell lennie bármely rendszerben.

Használja a Windows rendszer erőforrásait a védelmi adatok tárolására: további memória van lefoglalva az ablakbeállításokhoz és a helyi szálak tárolásához. A módszer lényege a szabványos területek nem szabványos használata, például kulcsok, jelszavak: stb. tárolására, egyáltalán nem ott, ahol hackeléskor keresni fogják őket.

Használjon összehasonlító operátorokat nem szabványos módon, hogy elkerülje explicit jelenlétét. Összehasonlításképpen, vannak bizonyos mikroprocesszor-utasítások, amelyekről a fejlesztők és a hackerek is tudnak. És ha nem szabványos típusú összehasonlítást próbál használni, akkor kissé megzavarhatja a hackert, aki szabványos választ vár.

Kerülje a védelemhez közvetlenül kapcsolódó változók elérését. Vagyis használjon bármilyen közvetett módot a speciális területek eléréséhez.

Használja az esemény "tükrözés" módszerét, azaz alkalmazzon nem szabványos műveleteket a szabványos hívásokra. Erről fentebb volt szó.

Használjon megbízható, jól bevált algoritmusokat a titkosításhoz stb.

Itt csak a főbb megközelítéseket soroljuk fel, nem is a főbbeket, hanem a jól ismerteket. Az eredeti fejlesztésekről pedig később értesülünk, amint a hackerek újabb egyedi védelmet tudnak feltörni.

A Key2Audio audio-CD-k másolásvédelmét, amelyet a közelmúltban számos lemezkiadó cég bevezetett, egy közönséges jelölőtollal fel lehet törni.

Ezt néhány névtelen kutató derítette ki, akik az interneten terjesztettek információkat felfedezésükről - írja a Reuters.

A Sony által kifejlesztett Key2Audio technológia abból áll, hogy a zenei kompozíciókat tartalmazó CD-n egy további, hibás digitális adatokat tartalmazó műsorszámot rögzítenek. Ez a szám általában a lemez külső körén található. A személyi számítógépeket úgy tervezték, hogy eleinte információs sávokat olvassanak. Mivel a védelmi sávon lévő adatok hibásak, a számítógép sikertelenül próbálja meg beolvasni azokat, és nem tudja lejátszani az ugyanarra a lemezre felvett zenét.

Ez a korlátozás mind a PC, mind a Macintosh számítógépekre vonatkozik (egyes Macintosh gépek lefagynak ilyen lemezek használatakor), valamint a hordozható és autós lejátszók egyes típusaira is. A hagyományos otthoni audioeszközök probléma nélkül lejátszják az ilyen lemezeket.

Ennek a védelemnek a megkerülése meglehetősen egyszerűnek bizonyult: ha a "hamis nyomot" átfestik egy normál jelölővel, akkor a védett lemez többi tartalma könnyen olvasható a számítógéppel, és így a merevlemezre másolható. vagy más adathordozó.

Cikkek alapján:

Pavel Tkacsov, Alekszandr Szinyickij, Pavel Hlyzov, Vladimir Gorchakov, Szergej Karlovszkij

UDC 638.235.231 "SZOFTVER ÉS HARDVER HASZNÁLATA A CÉGLEMEZEN TALÁLHATÓ INFORMÁCIÓK ILLEGÁLIS MÁSOLÁSTÓL ÉS SZOKOROLÁSTÓL VÉDELMÉRE"

Sándor Novicskov

A jogosulatlan másolás elleni szoftvervédelem piacelemzése.

Ez az áttekintés lehetővé tette számunkra, hogy érdekes következtetést vonjunk le – kiderült, hogy az oldal legtöbb látogatója egyáltalán nem azzal foglalkozik, hogyan másolhatja könnyen valaki másét (jelen esetben egy CD tartalmát), hanem azzal, hogyan védheti meg magát a ilyen akciókat. Ezért áttekintésem második része annak lesz szentelve, hogyan készítsünk másolásvédett lemezt saját kezűleg otthon.

Számos olyan program létezik, amely (a szükséges ismeretek hiányában is) lehetővé teszi saját másolásvédett lemezek készítését. Például a TZCopyprotection (jelenlegi verzió 1.11), amely a CDRwin segítségével létrehozott lemezképen működik. Ez további dummy számokat ad hozzá, és a Nero, az Easy CD Creator és a CDRwin segítségével egy ilyen lemezt nem lehet 1:1 arányban másolni. De ami a legsértőbb, ha megnyit egy CD-t a Windows Intézővel, gond nélkül átmásolhatja annak tartalmát a merevlemezre. A FreeLock (1.3-as verzió) hasonló módon működik - nem lehet lemezképet létrehozni, de nem probléma, ha az összes adatot letépi róla.

Azt gondolom, hogy egy ilyen "védelem" aligha elégítheti ki olvasóinkat, ezért térjünk rá egyből arra a programra, amellyel dolgozni fogunk. Ez a CD Protector, a program ingyenes, de ugyanakkor elég hatékony. A 4-es verziót már jó ideje bejelentették a fejlesztők oldalán, de mivel nincs rá hivatkozás, ezért a CD Protector 3.0-t használjuk. Működik a Nero-val (próbáltam a Nero 5.0.0.9-el, 5.5.1.1-el és 5.5.2.4-el is használni), az Easy CD Creator rajongóit azonnal fel tudom háborodni - a vele felvett lemezek teljesen nem működnek. A CD Protector védelmi szempontból nem univerzális - egy futtatható fájlt véd, ezért alkalmas azok számára, akik CD-n terjesztik programjaikat. Igaz, az önkicsomagoló archívumok is védhetők, bár ez nem túl kényelmes. De minden korlátai ellenére ez az egyetlen nem kereskedelmi program, amelyről tudom, hogy valóban megnehezítheti a saját lemez másolását.

E rövid bevezető után közvetlenül a program áttekintésére térünk át. (Javaslom a CD-RW használatát, ami meghibásodás esetén törölhető).

1. A kényelem kedvéért másolja a létrehozott lemezre felvenni kívánt fájlokat egy mappába.

2. Futtassa a CD Protector programot, és a Titkosítandó fájl mezőben adja meg a fő futtatható fájl (például Setup.exe) helyét.

- A "Phantom Trax" könyvtár mezőben adja meg azt a mappát, ahová a wav fájl mentésre kerül, amelyet később a CD írásakor használunk (a fájl helye a merevlemezen nem számít, a lényeg, hogy ezt tegye ne felejtsd el, hova mentik).

- Az Egyéni üzenet mezőbe írja be az üzenet szövegét, amelyet bárki látni fog, aki meg meri próbálni másolni az ilyen nehézségekkel készített lemezét. Nyugodtan fejezze ki magát.

- (Megjegyzés: kár, hogy ez az üzenet nem mindig jelenik meg).

- A Titkosítási kulcs mezőbe írjon be tetszőleges 2 karaktert a billentyűzetről, ezek nem számítanak (valamilyen oknál fogva nem írhat be semmilyen betűt beíráskor, pl. X nem írható be).

- Kattintson az ELFOGADÁS gombra! és várja meg, amíg a folyamat véget ér.

Ha minden jól ment, és az exe fájl nem okozott kifogást a CD Protector részéről (ami néha előfordul), akkor továbbléphet a következő szakaszba. Egyébként, ha az elsőnél megnyitja azt a mappát, amelybe a CD fájljait másolta. szakaszban, akkor észrevehet néhány változást, nevezetesen: néhány fájlt hozzáadtak hozzá (_cdp16.dat, _CDP16.DLL, _cdp32.dat és CDP32.DLL), és megváltozott az exe fájl mérete. megjelent a Track#1-Track#2 Cd Protector.wav Phantom Trax fájlhoz megadott könyvtár.

Most a Súgó gombra kattintva megtekintheti az összes utasítást a lemezzel való további munkához, és ha biztos abban, hogy minden világos az Ön számára, nem tudja elolvasni a cikk folytatását (bár javaslom, hogy olvassa el a végéig - help CD Protector "a, a látszólagos egyértelműség ellenére tartalmaz néhány pontatlanságot).

3. Indítsa el a Nero-t (ha a varázslót használja, zárja be - ez nem túl kényelmes).

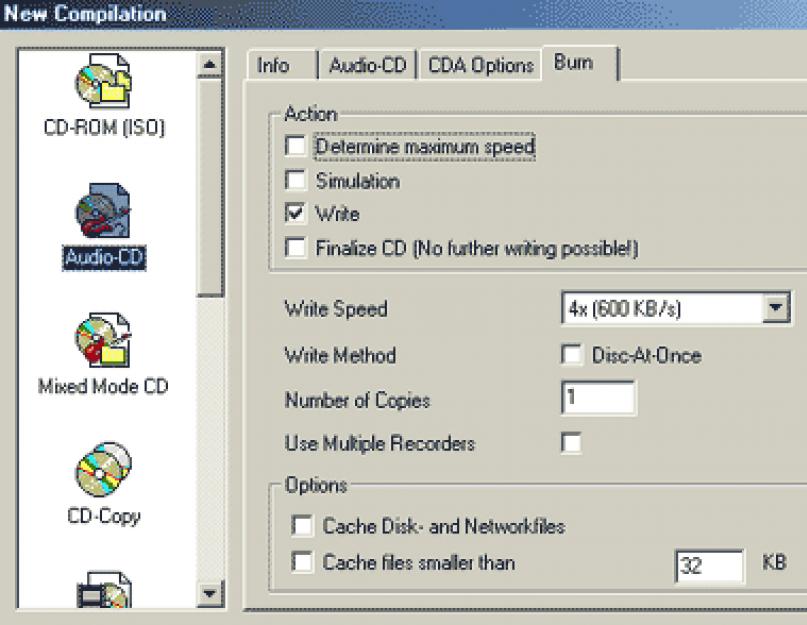

- A Fájl menüből válassza az Új menüpontot, a megnyíló Új összeállítás ablakban válassza ki az Audio-CD elemet a bal függőleges oszlopból, majd állítsa be a következő beállításokat:

- Az Audio-CD részben törölje a jelölést a CD-szöveg írása melletti jelölőnégyzetből, és az Írás részben kapcsolja ki a CD lezárása és a Lemez-egyszerre funkciót:

- Kattintson az Új gombra

4. Most a Fájlböngészővel válassza ki a Phantom Trax számára beállított könyvtárat, keresse meg ott a Track#1-Track#2 CD Protector.wav fájlt, és adja hozzá a még üres audio CD-hez:

5. A fájl menüből válassza ki a Write CD (CD írása) lehetőséget, és a megjelenő CD írási ablakban nyissa meg a CDA Options részt, és jelölje be a Track gyorsítótárazását a merevlemezen írás előtt és a Csend eltávolítása a *.cda számok végén lehetőséget.

Most írja ki a hangsávot CD-re a CD írása gomb megnyomásával.

6. Miután egy üzenetet kapott arról, hogy az írás sikeres volt (az írási folyamat sikeresen megtörtént), ismételje meg az 5. lépést (ne felejtse el ellenőrizni a CDA beállításokat - a Nero 5.0.0.9-ben ezek véglegesen visszaállnak).

7. Kattintson a Fájl>Új lehetőségre, a megnyíló Új összeállítás ablakban válassza ki a CD-ROM (ISO) elemet a bal függőleges oszlopból, a Többmenetes részben jelölje be a Többmenetes lemez indítása, a Burn részben pedig ellenőrizze, hogy a CD véglegesítése opciót. le van tiltva:

8. Add hozzá a fájljaidat egy üres CD-hez (a kódolt exe fájlnak a lemez "gyökerében" kell lennie), majd a Fájl menüből válaszd a Write CD parancsot. Az írás befejezése után a védett CD használatra kész. Ha most a CD-felvevő menüből kiválasztja a View Track elemet, az valahogy így fog kinézni:

Most nézzük meg, hogy a lemezünket írásvédettnek tekintik-e az ilyen védelem megtalálására tervezett programok, amelyeket az áttekintés első részében megvizsgáltunk. A másolásvédelem észlelése nem észlel védelmet, de a Clony a következő üzenetet jeleníti meg:

Most ellenőrizze a lemez állapotát, és ha minden rendben van, megpróbálhatja átmásolni az Ön által ismert módszerekkel. A CDRwin 3.8 megtagadja a lemez másolását, a Nero 5.0.0.9 (még akkor is, ha az Ignore Illegal TOC telepítve van) és az Easy CD Creator 5.0 egyszerűen lefagy.

Ha egy önkicsomagoló archívum ilyen védelmet élvez, akkor a CD tartalmának merevlemezre másolásával lehet hozzáférni a fájlokhoz. Ehhez kattintson a jobb gombbal a _cdp32.dat fájlra, válassza a "Megnyitás" lehetőséget, és próbáljon meg egy archiválót, például a WinRAR-t megnyitni programként beállítani. Ha az archiváló program támogatja az ilyen típusú archívumot, akkor egyszerűen kibonthatja annak tartalmát. De mivel rajtad kívül senki sem tud erről a trükkről, feltételezzük, hogy a CD megbízhatóan védett.

Letöltheti a CD Protector 3.0-s verzióját a CD Media World webhelyről (a CD Protect Utilities szakaszban), mérete - 2,01 Mb. Talán hamarosan megjelenik a beígért 4.0-s verzió a CD Protector fejlesztőinek honlapján.

Bevezetés

Az optikai lemezeken terjesztett információk védelmének problémája szinte egyidejűleg jelent meg maguknak a CD-knek (és ma már a DVD-knek) a megjelenésével. Nem írjuk le részletesen, hogy mik ezek a problémák, mert ezek már mindenki ajkán szerepelnek: ez szoftverek, zenék, adatbázisok és egyéb szellemi termékek illegális terjesztése. Mivel a jogi akadályok nem állítják meg a behatolókat, jelenleg számos szoftveres módszert fejlesztenek ki és alkalmaznak az információ védelmére. A legtöbb azonban így vagy úgy feltörhető, és hamarosan szinte minden termék, még a legfejlettebb biztonsági funkciókkal felszerelt termék is a kalózpiacon találja magát.

Védett CD-RX

A közelmúltban egy innovatív termék jelent meg az orosz piacon, amely az információbiztonság teljesen új megközelítését alkalmazza. A Media-R-Us, a CD-k és DVD-k replikálására szolgáló berendezések szállítására szakosodott vállalat bemutatta a CD-RX lemezeket - beépített másolásvédelemmel ellátott lemezeket. A javasolt információvédelmi módszer egyedisége abban rejlik, hogy a védelmet közvetlenül a hordozó biztosítja, pl. CD-RX lemez.

Ahogy a CD-RX lemezek reklámszlogenje is kimondja, az adatok védelme érdekében "csak írja ki az adatait egy lemezre", és az védve lesz az illegális másolástól. Olyan egyszerű és könnyű. CD-RX lemezre írhat információkat, közvetlenül a lemezről olvashatja, de másolni nem tudja!

Külsőleg a CD-RX gyakorlatilag nem különbözik a hagyományos lemezektől. Ha azonban alaposan megnézi a rögzítési felületet, egy kis, körülbelül 5-6 mm széles adatterületet láthat a lemez belső kerülete közelében.

A cd-rx webhely azt írja, hogy ez a "VDH - Virtuális digitális hologram (virtuális digitális hologram)", valójában a CD-RX lemez védelmének lényege. A rögzítés során a megírandó adatokat a lemez egyedi VDH-ja segítségével titkosítják és interleavelik, így csak az eredeti lemez tulajdonosa olvashatja az adatokat.

Adatrögzítési és adatvédelmi folyamat

A CD-RX lemez védelméhez szükséges paraméterek beállításához speciális szoftvert kell használnia - AutoLock Wizard. Telepítése kevesebb mint egy percet vesz igénybe. A program lépésről lépésre haladó felülettel rendelkezik, amely lehetővé teszi, hogy gyorsan navigáljon az összes funkciójában. A felhasználónak ki kell választania a védendő fájlok típusait, meg kell adnia a merevlemezen lévő fájlok elérési útját, és meg kell adnia a védelmi beállításokat.

A lemez úgy írható, hogy csak bizonyos típusú fájlokat véd, és másokat nyit meg.

Letilthatja a nyomtatást és/vagy a vágólapra másolást. Csak bizonyos szoftverek esetén engedélyezheti a lemez tartalmának megnyitását. Végül akár jelszót is hozzárendelhet a lemez egészéhez, anélkül, hogy tudná, hogy egyáltalán nem lehet majd megnyitni rajta fájlokat. Általában meglehetősen rugalmas beállításokat kínálnak a védett lemez állapotához.

Ezután meghatározzák a szokásos rögzítési paramétereket (lemez neve, másolatok száma, rögzítési sebesség stb.), amelyeket minden felhasználó ismer. Ezt követően közvetlenül megkezdheti a CD-RX lemez rögzítését. Itt kezdődik a móka. A rögzítés során az adatokat a VDH-ban található kulcsok segítségével titkosítják, és így írják a lemezre. Más szóval, a rögzítés során ezek a fájlok egyesülnek a VDH adatokkal, így közvetlenül a lemezhez kötődnek.

Meg kell jegyezni, hogy a fájlok titkosítási folyamata számuktól függően némi időt vesz igénybe, néhány másodperctől 1-2 percig.

Tesztelés

Tehát a lemezünk meg van írva. Most próbáljunk meg egy védett lemezzel dolgozni. A CD-RX lemezeknek minden meghajtón és számítógépen működniük kell, és nincs szükség további szoftverre. A kísérlet tisztasága érdekében telepítse egy másik számítógép olvasómeghajtójába, és nyissa meg egy Explorerrel. Mivel jelszavas védelmet telepítettünk a lemezre, megjelenik egy ablak, amely felszólítja a jelszó megadására.

Próbáljuk meg megkerülni ezt a védelmet, kattintson a Mégse gombra, és nézze meg a lemez tartalmát. A lemezen lévő összes mappa és fájl látható számunkra. Fájlok megnyitása. Sajnos ez nem sikerül - mindenhol hibaüzeneteket adnak ki. Az audio- és videofájlok nem játszhatók le, a HTML-fájlok értelmetlen karakterkészletet jelenítenek meg.

Valójában a jelszó ismerete nélkül lehetetlen megtekinteni a lemezen rögzített fájlokat. Futtassa újra a lemezt, és ezúttal írja be a jelszót. Mostantól az összes fájl normál módon megnyílik és megtekinthető.

Érdemes megjegyezni, hogy egyáltalán nem szükséges jelszavas védelmet tenni a lemezre, mert a fájlok minden esetben védettek lesznek, de a maximális védelem érdekében nem árt.

Sikertelen másolási kísérletek

Próbáljunk meg fájlokat másolni a lemezről - a fájlok másolásra kerülnek. De a merevlemezről való ismételt megtekintése hasonló hibákhoz vezet, így az adatok csak az eredeti CD-RX lemezről olvashatók.

A lemez gyökerében találhatók az automatikus futtatási fájlok, valamint a Start_here.exe nevű fájl (azonban a felvételi folyamat során átnevezhető). Ez a program felelős a lemez "dekódolásáért". A visszafejtő azonnal elindul, és eltűnik a tálcán anélkül, hogy bármilyen módon befolyásolná a rendszer általános működését. Amikor egy CD-RX lemezt eltávolítanak a meghajtóból, a visszafejtő azonnal leáll, és a nyitott védett fájlok összes ablaka automatikusan bezárul.

A lemezről történő fájlok másolása mellett több speciális programmal próbálkoztunk egy-egy lemezmásolással, képalkotással és lemezírással, sőt, akár bitenkénti másolással is, de a fenti módszerek egyike sem vezetett pozitív eredményre. A másolt lemezek teljesen olvashatatlanok voltak.

Végül megpróbálunk egy CD-RX lemezt lemásolni egy professzionális CD sokszorosítón, ami 8000 dollárba kerül. Sajnos a CD-RX lemez beérkezett másolatai közül egyik sem lett beolvasva. A védelem „túl keménynek” bizonyult még egy ilyen professzionális készülékhez is.

következtetéseket

Foglaljuk össze a tesztünket. Valóban, ahogy elhangzott, a CD-RX lemezek lehetővé teszik a fájlok megbízható védelmét. A VDH technológiának köszönhetően a fájlok CD-RX lemezről történő másolása a létező módszerek egyikével sem lehetséges.

A CD-RX hátrányai között érdemes megemlíteni bizonyos fájltípusok támogatásának hiányát, azonban a szoftverfejlesztők folyamatosan új formátumokkal egészítik ki a támogatott fájlok listáját. A hátrányok közé tartozik a kissé „levágott” lemezméret - 670 MB (a fennmaradó 30 MB-ot VDH adatok foglalják el, de ezek már technológiai jellemzők). Azt is meg kell mondani a technológia viszonylag magas költségéről, hogy minden CD-RX lemez 45 és 95 rubel között van (a mennyiségtől és a kialakítástól függően). Relatív, mert az információ biztonsága nem lehet olcsó. Még a „páncélozott” CD-RX-eket is 145 rubelért kínálják, speciális AntiScratch bevonattal, amely megakadályozza a karcolásokat. Ezeknek a lemezeknek a hitelesített eltarthatósága 100 év.

Sok plusz van még. Bizonyára mindannyian szembesültünk azzal, hogy adatokat kell lemezre írni, de úgy, hogy a jelszó ismerete nélkül ne lehessen másolni vagy olvasni. Most a CD-RX lemezek könnyen megoldhatják ezt a problémát. Írja be fényképeit, zenéit, dokumentumait CD-RX-re, és győződjön meg arról, hogy senki sem tudja átmásolni őket.

A CD-RX meghajtók használata különböző szintű szervezetekben segít a biztonság javításában. A CD-RX lemezek bevezetése segít elkerülni a különféle adatbázisok, pénzügyi és belső dokumentumok, valamint egyéb kereskedelmi értékű információk ellopását.

De a fejlesztők és a szoftverkiadók profitálhatnak a legtöbbet a CD-RX-ből. Mivel a CD-RX lemezek lehetővé teszik az EXE fájlok védelmét, a szoftverek CD-RX-en történő közzététele tűnik a legoptimálisabb megoldásnak a szoftverkalózkodás problémájára.

A CD-RX fejlesztői még nem mondtak semmit a másolásvédelemmel ellátott újraírható lemezek esetleges megjelenéséről. Továbbá semmit sem tudunk a DVD-RX lemezek készítésének lehetőségéről. Azonban ne siessük el a dolgokat, mert a technológia új, és talán hamarosan más lemezformátumokat is láthatunk majd beépített másolásvédelemmel.

A CD-RX lemezekről a www.cd-rx.ru weboldalon tudhat meg többet.

Szeretnénk megköszönni a Media-R-Us-nak, hogy CD-RX lemezeket biztosított a teszteléshez.

Mihail Degtyarev (más néven LIKE OFF)

29/06.2006

Utasítás

Töltse le és telepítse a CDRWin lemezíró szoftver 3.6-os vagy újabb verzióját. Megtalálható a softodrom.ru vagy a soft.ru programok webhelyén. Futtassa a programot egy személyi számítógépen. A telepítés után általában egy parancsikon jelenik meg az asztalon. Először át kell másolnia azt az adatlemezt, amelyet másolásvédelemmel szeretne írni.

Helyezze be az adatlemezt a meghajtóba. A főmenü parancsaival készítsen lemezképet, mentse a merevlemezre. A Lemez rögzítése menüpontban válassza a Load Cuesheet opciót. Keresse meg az alsó Teljes lemezidő paramétert (például 44:03:52), és emlékezzen rá.

Hozzon létre egy hamis bejegyzést a CUE-leíró fájlban bármilyen szövegszerkesztővel (a szokásos Jegyzettömb is ezt teszi). Ehhez adja hozzá a TRACK 01 MODE[....]INDEX 01 00:00:00 sorokat a CUE fájlhoz A számokat újraszámozza a fájl tartalmának megfelelően, a MODE paramétert a többi rekorddal megegyezőre állítva. .

Módosítsa a teljes lemezidőt két másodperc levonásával. Most az utolsó bejegyzés így néz ki: TRACK 02 MODE[....]INDEX 01 44:01:52

Ellenőrizze, hogy az új szám kezdési időpontja megegyezik-e a 44:03:52-vel, hogy ne legyen átfedés az adatokkal. Ehhez kattintson a Lemez rögzítése elemre, a Lemezelrendezés elemre. A következőt tartalmazó adatok írása.

Sajnos minden védelemre van (vagy lesz) mód a feltörésre. Ez a módszer például nem működik a Nero Burning Rom programnál – vagyis a felhasználó ezzel a programmal másolja a lemezt, ha ugyanazt a meghajtót használja. Használhat speciális programokat is, amelyek minden tartalmat titkosítanak, tartalomtól függetlenül, és egyúttal jelszavakat is beállítanak az archívum megnyitásához.

Források:

- CD vagy DVD írása a

Bizonyos esetekben szükségessé válik a fájlvédelem beállítása, bizonyos esetekben pedig annak eltávolítása. Ezek banális okok lehetnek a védett fájl jelszavának elvesztésétől az információk korlátozott hozzáférésű felhasználásának vágyáig. Anélkül, hogy elemeznénk cselekedeteinek jogszerűségét és lehetőségét, többféle módot kínálunk a fájl védelmének eltávolítására.

Utasítás

A védelem eltávolításának módja az adott fájl típusától függ. Ha a szerkesztési védelem be van állítva egy Excel vagy Word fájlban, akkor a legegyszerűbb módja ennek a fájlnak a megnyitása, az egész tartalom átvitele egy új fájlba, és egy másik fájlba mentése. Az így létrehozott új fájl szerkeszthető lesz.

Ha el kell távolítani a flash kártyán található fájlok védelmét, alaposan vizsgálja meg az adathordozót. Talán magán a kártyán van egy kapcsoló, amely korlátozza a flash meghajtóval való munkavégzést. Mozgassa ezt a kapcsolót, és próbálja meg megnyitni a fájlokat.

Ha nincs ilyen kapcsoló, vagy nem távolítható el a védelem, akkor előfordulhat, hogy a flash meghajtót hibásan kapcsolták ki, vagy a fájlok írása közben hiba történt. Ebben az esetben drasztikus intézkedésekre lehet szükség, egészen a formázásig.

Mindenki ismeri a szoftverkalózkodás problémáját – azok, akik feltört, "feltört" szoftvereket terjesztenek, megsértik a szerzői jogi törvényeket. Szerencsére léteznek olyan számítógépes programok, amelyek megvédhetik a lemezt a felülírástól. Erről fog szólni a cikk. A határozottság kedvéért feltételezzük, hogy egy AudioCD lemezt, azaz egy zenét tartalmazó lemezt fog védeni.

Szükséged lesz

- egy program, amely megvédi a lemezt a másolástól - CD-védő, valamint egy szokásos program a lemezek írására - Nero.

Utasítás

Olyan mezőket kell kitölteni, mint a Phantom Trax könyvtár, egyéni üzenet, titkosítási kulcs. A felsorolt mezők közül az elsőben meg kell adnia azt a mappát, amelyben a fájlok találhatók, amelyeket a későbbiekben a rendszer a lemezre ír. A második mezőbe írja le az üzenetet - az olvassa el, aki akarja a lemezt. A harmadik mező néhány karakterből áll, amelyeket a -val írunk be, ezek bármilyenek lehetnek, és magának a programnak szüksége van rájuk. Ezután kattintson az Elfogadás gombra - és várja meg, amíg a CD Protector program befejezi a munkáját.

Ezután futtassa a Nero Burning ROM programot, a "fájl" menüpontban válassza az "új" lehetőséget (Fájl - Új). Megnyílik egy ablak, amelyben ki kell választania az Audio - CD elemet. Ugyanakkor győződjön meg arról, hogy a Write CD-Text előtti jelölőnégyzet nincs bejelölve (write text cd). Lépjen az Írás szakaszba, és kapcsolja ki a CD és lemez lezárása egyszerre. Az összes művelet elvégzése után kattintson az "OK" gombra.

Ezután hozzáadhat fájlokat a második lépésben létrehozott projekthez. Ezután kattintson a "Fájl - Lemez írása" menüpontra. Megnyílik előtted a "Burn disc" ablak, a "CD beállítások" alatt be kell jelölni a "Track cache on the hard disk" és a "Csend törlése a számok végén" elemet.

Kapcsolódó videók

Források:

- hogyan kell felülírni

Azok, akik gyakran dolgoznak különböző lemezekkel, néha a védelem létrehozására gondolnak. A másolásvédelem különösen népszerű. Ezeket a műveleteket bármely felhasználó elvégezheti, aki akarja. Csak néhány szabályt kell betartania.

Szükséged lesz

- Személyi számítógép, CD Protector és Nero

Utasítás

Hozzon létre egy mappát, ahol rögzítésre kerülnek. Telepítse magát egy olyan programra, mint például a „CD Protector”. Futtassa a "Titkosítandó fájl" mezőt, és adja meg a fő fájl helyét. Ez egy "Setup.exe" fájl lehet. A "Phantom Trax könyvtár" részben adja meg azt a mappát, ahol a rögzített fájlok tárolásra kerülnek. Az "Egyéni üzenet" elembe írja be azt, amely azonnal megjelenik, amikor valaki megpróbálja a lemezt. Bármilyen kifejezést írhat. A „Titkosítási kulcs” mezőbe írjon be egy tetszőleges karakterpárt a . Jelentésük lényegtelen. Kattintson az „ELFOGADÁS!” gombra. Várjon egy kicsit, amíg a folyamat befejeződik.

Ezután továbbléphet a következő lépésre. Kattintson a "Súgó" gombra. Olvassa el az utasításokat a lemezzel való további munkához. Ez segít gyorsabban elvégezni a munkát. Indítsa el a Nero programot, amely bármely számítógépen elérhető. Ha a "Varázsló" paraméter nyitva van, zárja be a kényelmesebb munkavégzés érdekében. A menüben nyissa meg a "Fájl" menüpontot, majd kattintson az "Új" fülre. Megnyílik az "Új összeállítás" ablak, válassza ki a bal oldalon található "Audio-CD" menüpontot. Állítsa be a kívánt beállításokat. Lépjen az "Audio-CD" szakaszba, és törölje a jelet a "CD-szöveg írása" melletti négyzetből. A "Burn" oszlopban ne felejtse el kikapcsolni a "CD véglegesítése" és a "Disc-At-Once" opciót. Kattintson az "Új" oszlopra. A "Fájlböngésző" segítségével válassza ki a "Phantom Trax" számára beállított könyvtárat. Válassza ki a "Track#1-Track#2 CD Protector.wav" fájlokat ott. Adja hozzá egy üres audio CD-hez. . A "CD írása" menüben nyissa meg a "CDA beállítások" részt.

Ezután jelölje be a „Cache the Track on harddisk before burning” (Cache the Track on harddisk before burning) és „Remove silence at the end of *.cda tracks” (Csend eltávolítása a *.cda trackek végén) lehetőséget. Most elkezdheti a szám CD-re írását a "CD írása" gombra kattintva. A felvétel elkészül. Kattintson a "Fájl" gombra, és válassza az "Új" lehetőséget. Az "Új összeállítás" című ablakban keresse meg a bal oldali függőleges oszlopban a "CD-ROM (ISO)" elemet. A "Multisession" oszlopban jelölje be a "Többmenetes lemez indítása" elemet. Győződjön meg arról, hogy a "CD véglegesítése" opció a "Burn" menüben határozottan le van tiltva. Amikor az összes fájlt felírta a lemezre, a "CD-felvevő" menüben kattintson a "Sáv megtekintése" oszlopra, és nézze meg, hogy mi lesz ott. Ellenőrizheti az égett lemezt.

Kapcsolódó videók

Források:

- Hogyan helyezzünk jelszót a merevlemezre speciális programok nélkül

A fejlesztők régóta próbálják megvédeni alkotásaikat az illetéktelen használattól. Az utóbbi időben különösen fontossá vált a CD-k illegális másolás elleni védelme. Elvégre most egy CD-RW nem sokkal drágább, mint egy hagyományos CD-ROM, így mindenki, aki nem lusta, lemezeket rögzít. A fejlesztők tehát igyekeznek megakadályozni, hogy termékeikkel lemezt másoljanak azok, akik nem lusták. Az alábbiakban felsorolunk néhány olyan feladatot, amelyeket véleményem szerint egy jó CD-védelemnek meg kell oldania:

- Ne csak „egy az egyhez” lemezt másoljon a mátrixra.

- A védett lemez ne működjön "virtuális formában", pl. amikor a lemezkép a merevlemezre kerül, és egy speciális meghajtó segítségével a CD-ROM összes művelete emulálva van.

- Az első két pontot megvalósító kódot védeni kell a kutatástól és módosítástól. Azok. meg kell nehezíteni a hibakeresők, szétszedők stb. használatát.

- Ne zavarja a felhasználó CD-vel végzett munkáját: a lemeznek szabadon olvashatónak kell lennie minden CD-ROM-nak, és ha az AudioCD, akkor az összes CD-lejátszónak.

Vessünk egy pillantást néhány népszerű CD-másolásvédelemre. Kezdjük az adatlemezek védelmével.

CD védelme

Ez a védelem alacsony szintű lemezkezelésen alapul. A lemezen hibás szektorok jönnek létre, amelyeket a védelmi rendszer határoz meg. Ezekkel a hibás szektorokkal feloszthatja a lemezeket a saját / valaki máséira. A fejlesztők szerint egy ilyen lemezről merevlemezre történő adatmásolás kísérlete a rendszer összeomlását okozza. A védett CD speciális programokkal (CDClone, CDRWIN stb.) történő másolására tett kísérletek szintén nem járnak pozitív eredménnyel. Ez azon kevés védelem egyike, amely ténylegesen meg tudja védeni a CD-t.

SafeDisc v3

A Macrovision Corporation „fejlett” védelem legújabb verziója. A SafeDisc v3-at a 2003 novembere után kiadott legnépszerűbb játékok védelmére használták. A védett alkalmazás fő modulja (EXE vagy DLL) egy bizonyos kulccsal titkosítva van. Ezután ennek a kulcsnak megfelelően egy digitális aláírás kerül a lemezre, amely 3-20 megabájtot vesz igénybe (a védelem mértékétől függően). A lemezhitelesítés 10-20 másodpercen belül megtörténik. A SafeDisc v3 még a virtuális lemezeket is támogatja, pl. A CD sikeres azonosítása után folytathatja a munkát a virtuális lemezzel. A védelem eltávolításának egyetlen módja a titkosított modul javítása.

lézeres zár

Ez a védelem a fájlok titkosítása mellett egyedi lézernyomot helyez a lemez felületére. Mert ehhez kiegészítő berendezéseket használnak, ilyen védelemmel szinte lehetetlen lemezt másolni. Elméletben. A LaserLock "becsapásának" pedig gyakorlatilag több módja is van. A legegyszerűbb a BlindRead program (www.blindread.com) használata, amely lehetővé teszi egy védett lemez másolását. Láttad a LaserLock-ot olyan (legális) játékok lemezein, mint a Fallout 2 vagy a Metro Police.

Most térjünk át a zenei CD-k védelmére.

Key2Audio

Ez a védelem megakadályozza a CD számítógépen történő lejátszását, miközben otthoni CD-lejátszókban nem hallgatja meg a lemezt. A Key2Audio semmilyen módon nem befolyásolja a zene minőségét. A védelem lényege a következő: lemez rögzítésekor több egyedi aláírás kerül a zenei adatterületen kívülre, amelyek összevethetők az emberi ujjlenyomatokkal. Ezeket az aláírásokat a fejlesztők szerint egyetlen CD-író sem képes lemásolni. Ennek eredményeként kiderül, hogy könnyedén készíthet analóg másolatot a zenéről, de a digitálisnál van egy bökkenő. De, mint kiderült, a CDClone program a megfelelő beállításokkal lehetővé teszi a CD működő példányának beszerzését. A Key2Audio-t Michael Jackson "You Rock My World" kislemezének promóciós példányainak védelmére használták.

BayView rendszerek

Ez a védelem célja, hogy megakadályozza a kompozíciók megjelenését az interneten a CD hivatalos megjelenése előtt. Ennek érdekében a zenének csak egy részét rögzítik a lemezre, a többit pedig az interneten keresztül továbbítják a CD-eladókhoz és a rádióállomásokhoz a lemez megjelenésének napján.

Áttekintettünk több népszerű kereskedelmi CD-védelmet, és most néhány szót azokról a programokról, amelyek lehetővé teszik ezen védelmek „megkerülését”. Lemezek másolására a CloneCD (www.elby.de) a legalkalmasabb. Ez a program valóban sok mindenre képes, de minden CD-védelmi rendszernek saját beállításaira van szüksége a CloneCD-hez. Ezért további programokat használnak az adott lemez védelmi típusának meghatározására és a megfelelő beállítások átvitelére a CloneCD-re. Ilyen program például a ClonyXL (www.cdmediaworld.com/cgi-bin/dlcmw.cgi?ClonyXLFinal_eng!zip). A program ingyenes, 271 Kb.

És most nézzük azokat a programokat, amelyek nem „bontják” a védelmet, hanem pont az ellenkezőjét teszik – védik a CD-ket.

win zár

Ez egy nagyon egyszerű program, amely a CDRWin-nel (www.goldenhawk.com) együtt működik. A WinLock teljes feladata egy cue fájl létrehozása, amely szerint a CDRWin a szükséges adatok megírása után több dummy tracket is hozzáad zenével és adatokkal a CD-re. Ezek a számok nem tartalmaznak semmi hasznosat, méretük pedig minimális. Ezek azonban nem fognak beleilleszkedni a lemez logikai szerkezetébe, így egyes CD-rippelő programok megtagadják az ilyen lemezek másolását. De nem lehet probléma a lemez merevlemezre írásakor.

Easy Audio Lock

Ez a program az AudioCD védelmét szolgálja. Az Easy Audio Loc alkalmazása után a zenei lemez nem hallgatható meg a számítógépen. Ezt úgy érik el, hogy helytelen adatokat helyeznek el a tartalomjegyzékben (Table of Contents).

TZmásolásvédelem

Ez a program többet tesz, mint az előzőek. Lehetővé teszi a dummy sávok készítését is, de az egyikbe beletehetjük a szükséges fájlokat, amelyek nélkül a CD használhatatlan. Így értelmetlenné válik, ha csak a fő sávot másoljuk. Ezenkívül a TZcopyprotection lehetővé teszi, hogy a lemezen lévő bármely fájl méretét 2 GB-ra állítsa (ha a kezdeti beállítások nem változnak), ami megnehezíti a CD-kép merevlemezen való tárolását. Igaz, ebben az esetben olyan fájlt kell kiválasztani, amelyre nem számítják ki az ellenőrző összeget.

Sajnos nem sikerült "elérnem" ezeknek az ingyenes programoknak a kezdőlapját, ezért felraktam őket a www.IvanFDC.narod.ru/download.html oldalra.

Csak annyit kell hozzátenni, hogy még a nagyon drága lemezmásolásvédelmi rendszerek sem mindig képesek megbirkózni a feladataikkal, így nem szabad reménykednie CD-je abszolút védelmében. Véleményem szerint jobb, ha csak titkos fájlokat titkosítunk egy megbízható algoritmussal.